Pentesting Services

DEFION’s security penetratietesten geven management en bestuur directe zekerheid over hoe effectief hun verdediging standhoudt tegen realistische dreigingen. Door netwerken, applicaties en infrastructuur diepgaand te testen, brengen we kwetsbaarheden aan het licht vóórdat tegenstanders ze kunnen benutten — en leveren we duidelijke, geprioriteerde inzichten die veerkracht versterken, bedrijfsrisico’s reduceren en aantoonbaar maken of uw organisatie klaar is om weerstand te bieden tegen aanvallen. Test de daadwerkelijke effectiviteit en weerbaarheid van uw beveiliging met DEFION.

Vertrouwd door toonaangevende organisaties. Erkend om onze expertise.

Pentestingdiensten

Een pentest laat zien hoe een echte aanvaller uw applicaties, infrastructuur en mensen kan misbruiken — juist daar waar geautomatiseerde tools tekortschieten.

DEFION voert elke test handmatig en op maat uit, door ervaren ethische hackers en volgens heldere richtlijnen. We tonen concreet hoe toegang kan worden verkregen, rechten kunnen worden uitgebreid en data kan worden buitgemaakt. Geen aannames, maar aantoonbaar bewijs waarop uw team direct kan handelen.

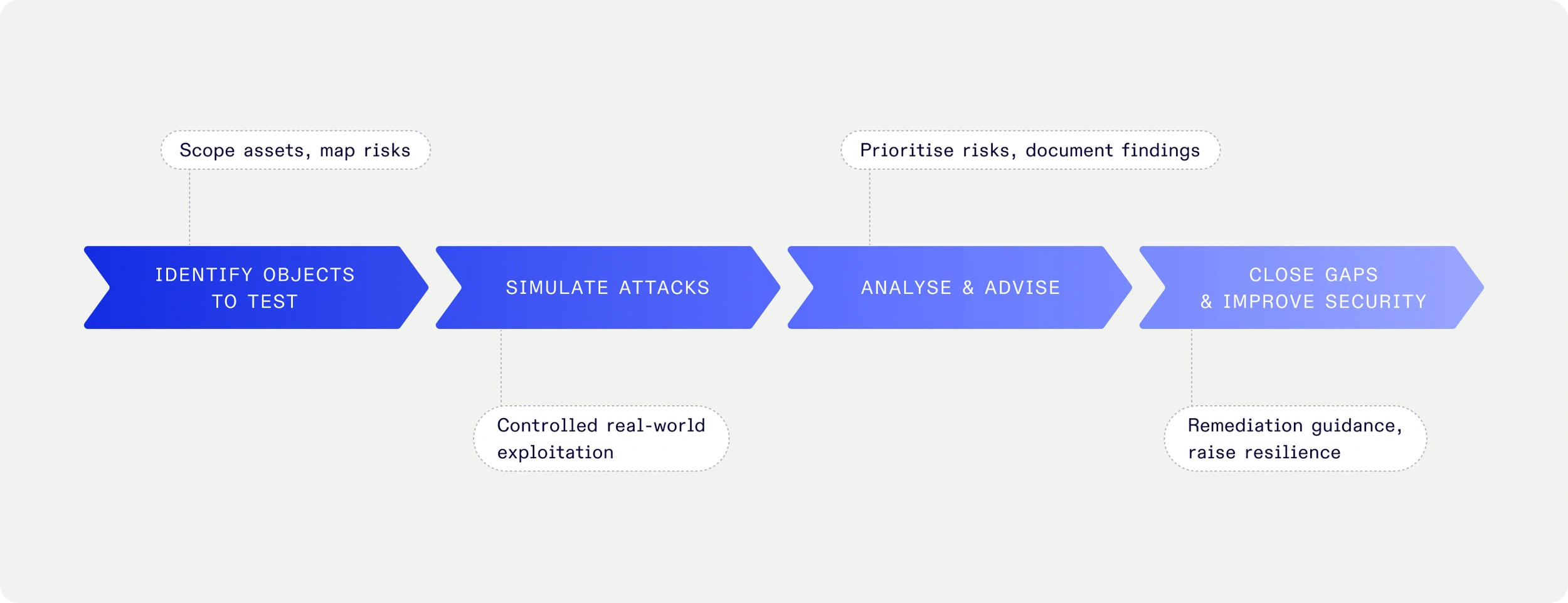

Beveiligingspenetratietestproces

Onze penetratietestservice geeft u duidelijk inzicht in de beveiligingshouding van uw organisatie en hoe deze standhoudt tegen dreigingen uit de echte wereld. Van het opsporen van kwetsbaarheden en het simuleren van aanvallen tot het prioriteren van risico's en het valideren van oplossingen, wij helpen u kritieke hiaten te dichten en de veerkracht binnen uw bedrijf te versterken.

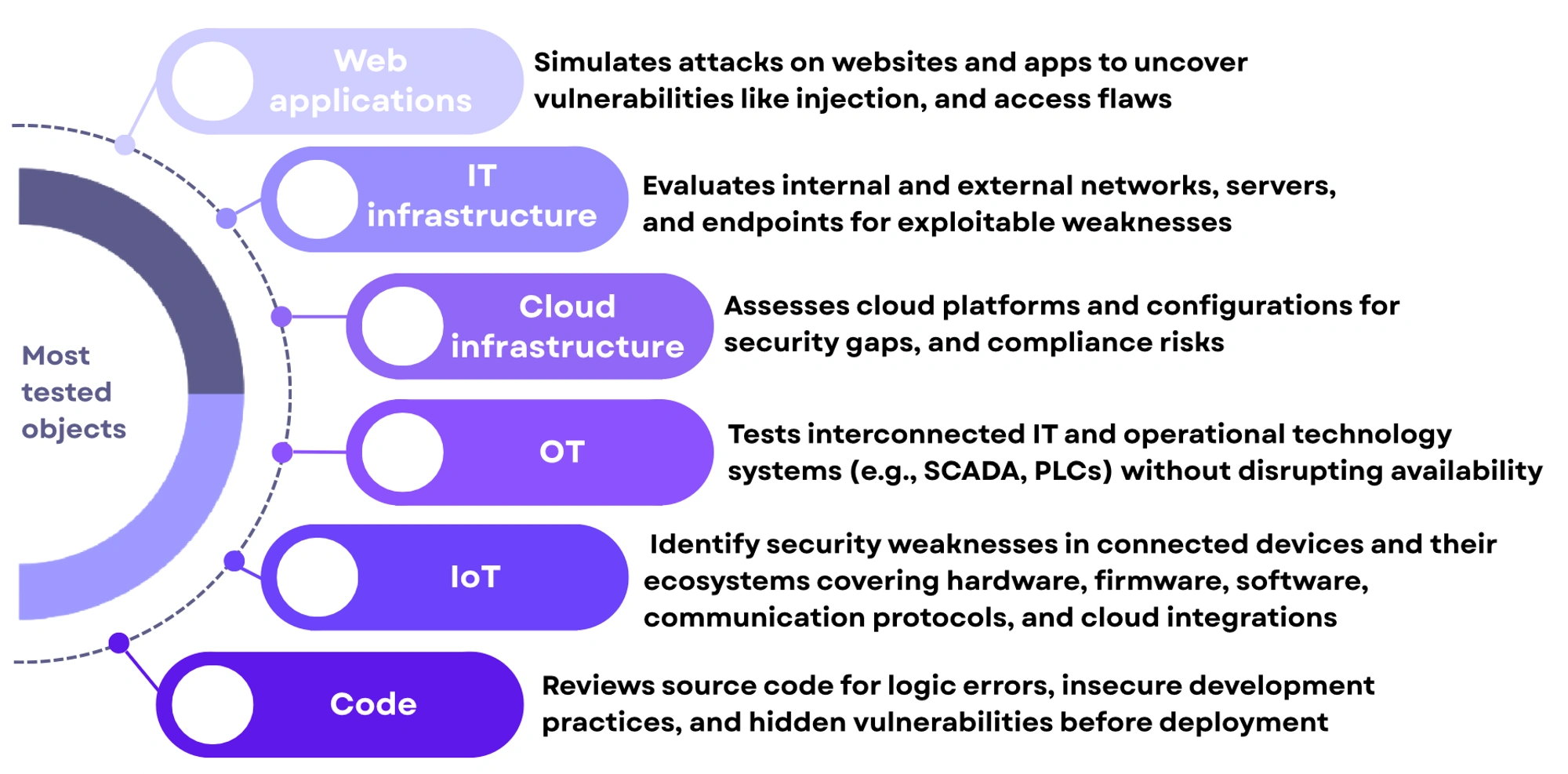

Soorten geteste objecten

Pentests kunnen worden uitgevoerd op een breed scala aan doelwitten, waaronder webapplicaties, IT-infrastructuur, cloudplatforms, OT-systemen, IoT-apparaten en broncode. Elke test onthult kwetsbaarheden die specifiek zijn voor dat gebied, waardoor u duidelijke prioriteiten krijgt om risico's te verminderen en veerkracht te versterken.

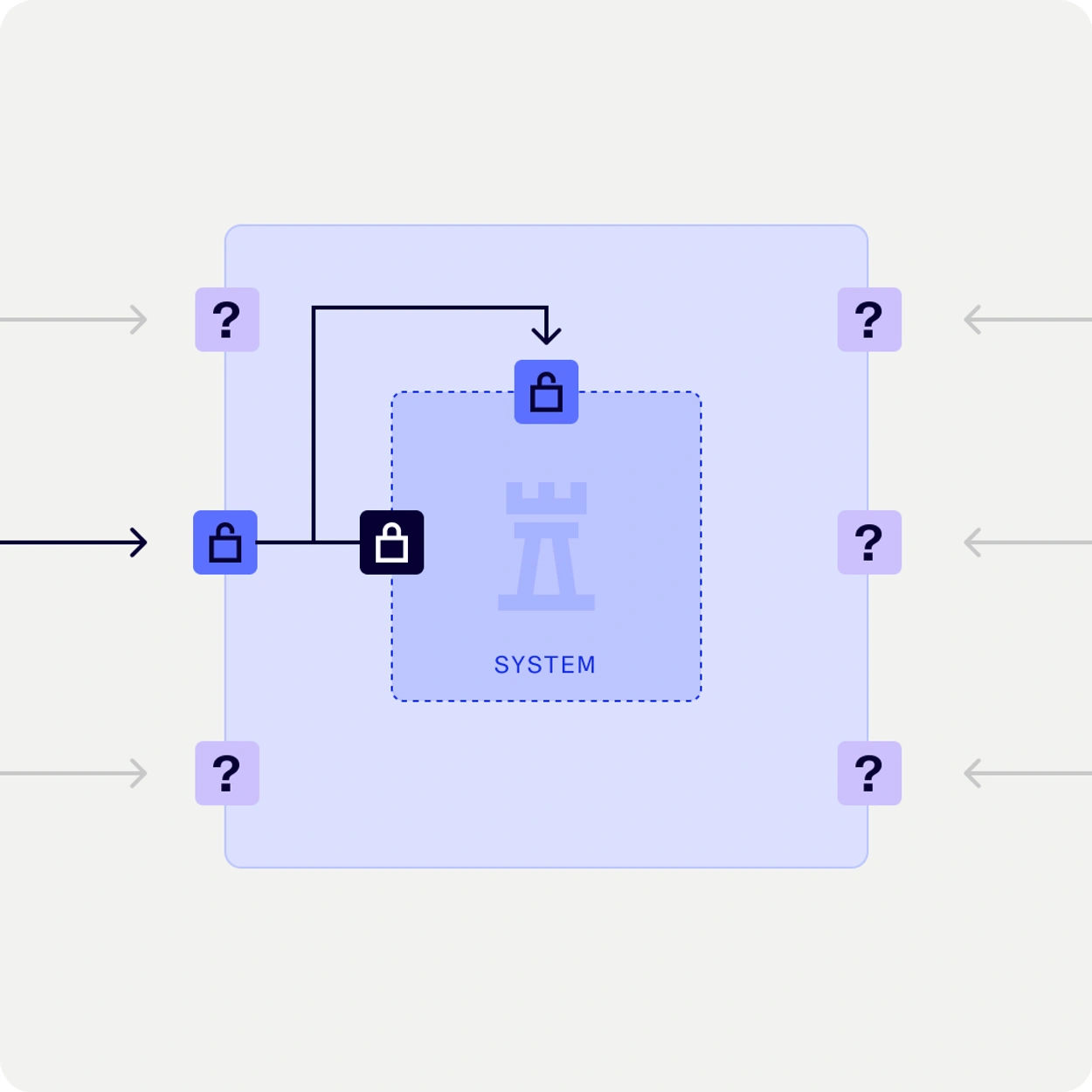

Hoe pentesten in de praktijk werkt

Onze penetratietest werkt door een echte cyberaanval op een gecontroleerde en veilige manier te simuleren, waarbij precies wordt getoond hoe aanvallers binnen kunnen dringen, escaleren of zich door uw systemen kunnen bewegen. We repliceren verschillende dreigingsscenario's om zwaktes aan het licht te brengen en te bewijzen hoe veerkrachtig uw verdediging werkelijk is.

Wat we zullen doen

- Een realistische cyberaanval simuleren op een gecontroleerde en veilige manier

- Precies laten zien waar aanvallers binnen kunnen dringen, escaleren of zich door systemen kunnen bewegen

- Bewijs leveren waarop uw team kan handelen en begeleiding bieden om de veerkracht te versterken

Verschillende pentestopties

- White Box – Testers werken met volledige kennis van uw systemen voor maximale diepgang en dekking

- Grey Box – Testers ontvangen gedeeltelijke kennis, wat het perspectief van een gerichte aanvaller nabootst

- Black Box – Testers beginnen zonder kennis, wat een echte aanval van buitenaf simuleert

Onze aanpak en opleveringen

Onze aanpak volgt de cyber kill chain en simuleert elke fase van een echte aanval, van verkenning tot exploitatie, om te onthullen hoe dreigingen zich in uw omgeving kunnen ontvouwen. De opleveringen vertalen deze bevindingen naar duidelijke inzichten voor het management, geprioriteerde risico's, praktische richtlijnen en geaccrediteerde rapportages waarop u kunt vertrouwen bij belanghebbenden.

Wat is een pentest?

Penetratietesten (Pentest) is een kernpraktijk binnen cybersecurity die is ontworpen om kwetsbaarheden te ontdekken voordat aanvallers deze kunnen misbruiken. Het combineert geavanceerde offensieve technieken met de expertise van ervaren ethische hackers om realistische aanvallen te simuleren op applicaties, netwerken, cloudomgevingen en gebruikers. In tegenstelling tot geautomatiseerde scanners die generieke resultaten leveren, bieden pentests op bewijs gebaseerde inzichten door zwakheden veilig te exploiteren, potentiële aanvalspaden aan te tonen en de werkelijke impact te valideren. Elke pentest moet worden afgestemd op uw omgeving, waarbij wordt onthuld hoe aanvallers toegang kunnen escaleren, lateraal kunnen bewegen en gevoelige gegevens kunnen bereiken. Bevindingen worden gekoppeld aan raamwerken zoals MITRE ATT&CK, OWASP, VCE en CCV, wat zorgt voor duidelijkheid, relevantie en afstemming op industrienormen. Rapporten bevatten zowel technische details als inzichten op directieniveau, samen met duidelijke, geprioriteerde herstelrichtlijnen. Indien nodig bieden DEFION-specialisten directe her-testing en adviesondersteuning, waarmee uw team hiaten kan dichten en de veerkracht kan versterken.

Belangrijkste voordelen zijn onder andere:

- Realistische aanvalssimulatie die veerkracht onder actieve dreigingsomstandigheden aantoont

- Actiegerichte resultaten met geprioriteerde herstelmaatregelen gebaseerd op werkelijke zakelijke impact

Deze combinatie van offensieve expertise en praktische begeleiding biedt organisaties een duidelijk, op bewijs gebaseerd beeld van hun beveiligingspositie, waardoor snellere oplossingen, sterkere verdedigingen en meer vertrouwen in hun vermogen om cyberaanvallen te weerstaan mogelijk worden gemaakt.

Waarom is Pentesting essentieel in moderne cybersecurity?

Moderne omgevingen evolueren snel, met dagelijks nieuwe kwetsbaarheden in applicaties, infrastructuur en cloudsystemen. Beveiligingstools alleen kunnen geen garantie bieden, omdat ze vaak complexe aanvalspaden en kwetsbaarheden in de toeleveringsketen missen. Zonder realistische, door tegenstanders gedreven tests blijven blinde vlekken verborgen totdat ze worden uitgebuit. Pentests leveren hard bewijs van hoe je verdedigingsmechanismen standhouden onder realistische aanvalsomstandigheden, onthullen de werkelijke impact wanneer kwetsbaarheden worden misbruikt, en geven je een duidelijk, geprioriteerd plan om te repareren wat het belangrijkst is.

- Onthult kwetsbaarheden in code, applicaties, API's, (cloud) infrastructuren en ingebedde systemen

- Gaat verder dan geautomatiseerde scanners door betrokkenheid van experts

- Prioriteert beveiligingslacunes op basis van hun impact in de praktijk

- Identificeert blinde vlekken in configuraties en verbindingen

- Toont het niveau van daadwerkelijke veerkracht onder actieve aanvalsomstandigheden

- Biedt duidelijke richtlijnen om zwaktes te verhelpen voordat aanvallers ze misbruiken

Wat zijn de belangrijkste uitdagingen die Pentests aanpakken?

-

Onbekende kwetsbaarheden in applicaties, API's en infrastructuur blijven verborgen totdat ze worden misbruikt, waardoor aanvallers gemakkelijke toegangspunten krijgen die alleen met tools mogelijk niet worden gedetecteerd.

-

Valse zekerheid door geautomatiseerde scanners creëert blinde vlekken, omdat ze vaak complexe aanvalsketens missen of de werkelijke impact van ontdekte problemen niet valideren.

-

Moeilijkheden bij het prioriteren van kwetsbaarheden op basis van risico in de echte wereld laten beveiligingsteams overweldigd achter met bevindingen die mogelijk geen daadwerkelijke zakelijke bedreigingen weerspiegelen.

-

Blinde vlekken in clouddiensten en integraties van derden brengen organisaties bloot aan risico's buiten hun directe controle, wat zichtbaarheid en governance bemoeilijkt.

-

Gebrek aan op bewijs gebaseerde tests onder actieve aanvalsomstandigheden voorkomt dat organisaties weten of de verdediging echt standhoudt wanneer ze worden aangevallen.

-

Rapporten die geen duidelijke richtlijnen voor herstel bieden, vertragen oplossingen, laten kritieke zwakheden onopgelost en vergroten de kans op een succesvolle compromittering.

- External Pentest

Jullie externe infrastructuur is het eerste wat aanvallers onderzoeken, en het eerste waar klanten op vertrouwen. De External pentest simuleert realistische aanvallen op jullie externe infrastructuur. Krijg inzicht op bestuursniveau in risico’s, valideer verdedigingsmaatregelen en versterk de bedrijfscontinuïteit.

- Secure Development Training

DEFION’s Secure Development Training voorziet ontwikkelaars van de kennis en vaardigheden om vanaf het begin veilig te coderen en kwetsbaarheden vroeg in de ontwikkelcyclus te voorkomen. Praktisch, gebaseerd op erkende standaarden en volledig afgestemd op jouw technologische stack.

- Email Risk Assessment

De Email Risk Assessment van DEFION evalueert en test de e-mailbeveiliging van uw organisatie. Identificeer gaps, valideer verdedigingslagen en ontvang concrete verbeteringen tegen phishing-, malware- en spoofingaanvallen.

- Vendor Security Assessment

Beoordeel en bewaak de beveiligingsvolwassenheid van uw leveranciers met de Vendor Security Assessment van DEFION. Schaalbaar, efficiënt en direct geschikt voor besluitvorming op bestuursniveau.

- Mobile App Security Assessment

Beveilig uw iOS-, Android- of cross-platform apps met DEFION’s Beveiligingsbeoordeling mobiele app. Snel, samenwerkend, afgestemd op OWASP MASVS en gericht op ontwikkelaars.

- Red Teaming Services

DEFION Red Teaming biedt realistische cyberaanvalsimulaties om de weerbaarheid te meten en te voldoen aan wettelijke vereisten. Test detectie, respons en bedrijfsimpact verder dan traditionele penetratietests.

- OT Red Teaming

OT-omgevingen houden de productie draaiende, maar het testen ervan brengt risico’s met zich mee als het niet op de juiste wordt uitgevoerd. Met OT Red Teaming van DEFION krijgen jullie gecontroleerde, veiligheid-gedreven simulaties van gerichte aanvallen. Het management krijgt inzicht in echte tactieken van aanvallers zonder risico op downtime, schade aan apparatuur of veiligheidsincidenten.

- Code Security Review

Identificeer kwetsbaarheden, logische fouten en onveilige implementaties in je broncode voordat ze risico's worden. DEFION’s Codebeveiligingsbeoordeling biedt deskundige handmatige analyse, duidelijke rapportage en praktische hersteladviezen om de beveiliging van je applicatie te versterken.

- Cloud Security Assessment

Met DEFION’s Cloud Security Assessment krijgen managementteams een duidelijk beeld van hoe veilig en veerkrachtig hun cloudomgevingen werkelijk zijn. Door configuraties, toegangscontroles en blootstelling aan moderne dreigingen te beoordelen, brengt DEFION kwetsbaarheden aan het licht die de bedrijfscontinuïteit en het vertrouwen kunnen aantasten. Dankzij geprioriteerde inzichten op managementniveau helpt de dienst organisaties om cloudbeveiligingsinvesteringen te optimaliseren, compliance te versterken en vertrouwen te behouden in hun digitale transformatie.

- Internal Pentest

Cybercriminelen hoeven de voordeur niet te forceren als ze zich vrij kunnen bewegen zodra ze binnen zijn. Onze Internal Penetration Test geeft je een helder, strategisch overzicht van wat een indringer echt kan bereiken binnen jouw omgeving – van het benaderen van gevoelige data tot het verstoren van bedrijfsprocessen.

- Web Application Pentest

Met DEFION’s Web Application Penetration Testing krijgen organisaties inzicht in de verborgen risico’s binnen de digitale diensten die klantinteractie en bedrijfsvoering ondersteunen. Door kwetsbaarheden in webplatforms te identificeren voordat aanvallers ze kunnen misbruiken, helpt DEFION om gevoelige data te beschermen, het vertrouwen in het merk te behouden en de continuïteit van het bedrijf te waarborgen. Onze testen leveren duidelijke, geprioriteerde inzichten en vertalen complexe technische bevindingen naar bruikbare adviezen voor besluitvormers, zodat jullie slimmere beveiligingskeuzes kunnen maken en de weerbaarheid versterken.

- Wireless Pentest

DEFION’s Wireless Pentest beoordeelt de WiFi-beveiliging tegen realistische dreigingen. Aanvalssimulaties, deskundige analyse en duidelijke, bruikbare rapportage.

- Operations Technology Pentest

Operational Technology (OT) omgevingen vormen de ruggengraat van kritieke processen, maar tegelijk ook een aantrekkelijk doelwit voor steeds geavanceerdere dreigingen. Met de OT penetratietest van DEFION krijgen leidinggevenden en securityteams helder inzicht in kwetsbaarheden die productie, veiligheid en continuïteit kunnen verstoren. Onze aanpak brengt risico’s in industriële systemen aan het licht, toetst de weerbaarheid tegen veranderende dreigingen en levert duidelijke, geprioriteerde inzichten zodat jullie securityinvesteringen precies daar landen waar ze het meeste effect hebben.

Onze experts beschermen uw belangen - letterlijk 24/7

Onze digitale meldkamer biedt gespecialiseerde ogen en oren. Zij nemen onnodige ruis weg en treden op bij incidenten. Zo ontzorgen wij onze klanten. Benieuwd naar wat wij voor u kunnen doen? Wij staan voor u klaar.

Neem contact met ons opNeem contact met ons op