OT Pentest

Los entornos de Tecnología Operativa (OT) son la columna vertebral de las operaciones críticas, pero también objetivos principales para amenazas cada vez más sofisticadas. Con el Pentest OT de DEFION, la dirección obtiene visibilidad de vulnerabilidades que podrían afectar la producción, la seguridad y la continuidad. Nuestro enfoque descubre riesgos en sistemas industriales, valida la resiliencia frente a amenazas en evolución y ofrece información clara y priorizada para enfocar las inversiones en seguridad donde más importan.

Pentest en Tecnología Operativa

La Tecnología Operativa está en el corazón de tu negocio, pero nunca fue diseñada para resistir las amenazas cibernéticas cambiantes de hoy. A medida que los Sistemas de Control Industrial se conectan a redes IT, aplicaciones en la nube y proveedores, los riesgos aumentan. Las pruebas de seguridad dirigidas ayudan a descubrir vulnerabilidades, fortalecer tu defensa y proteger tus operaciones conforme a NIS2 e IEC-62443, de manera no disruptiva.

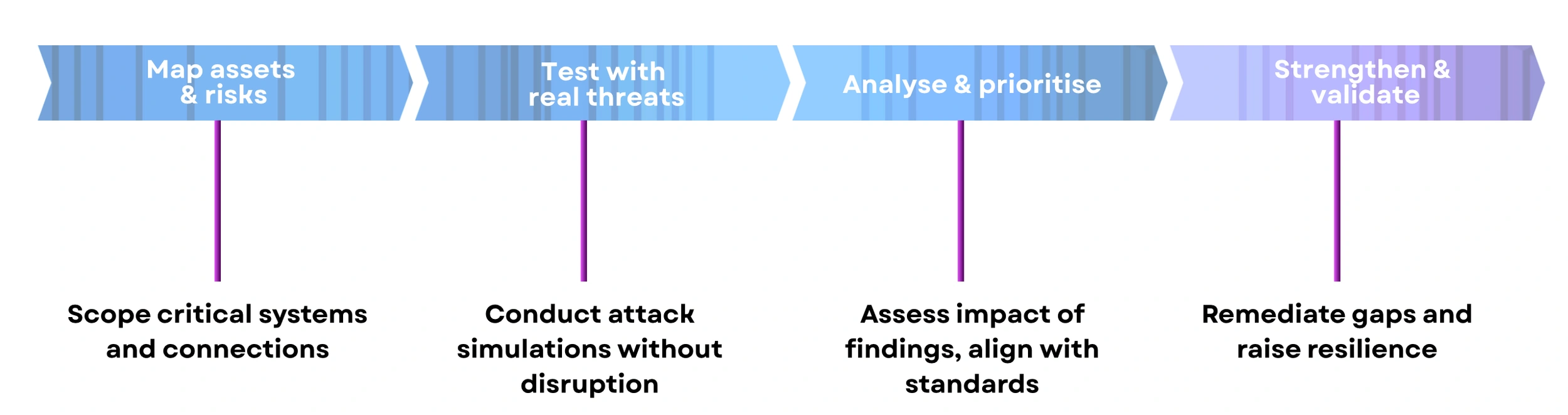

Proceso

El proceso del Pentest OT brinda visibilidad completa de tu entorno de tecnología operativa y cómo resiste las amenazas del mundo real. Desde el mapeo de activos y la simulación de ataques hasta la priorización de riesgos y la validación de mejoras, para construir una resiliencia duradera sin interrumpir las operaciones.

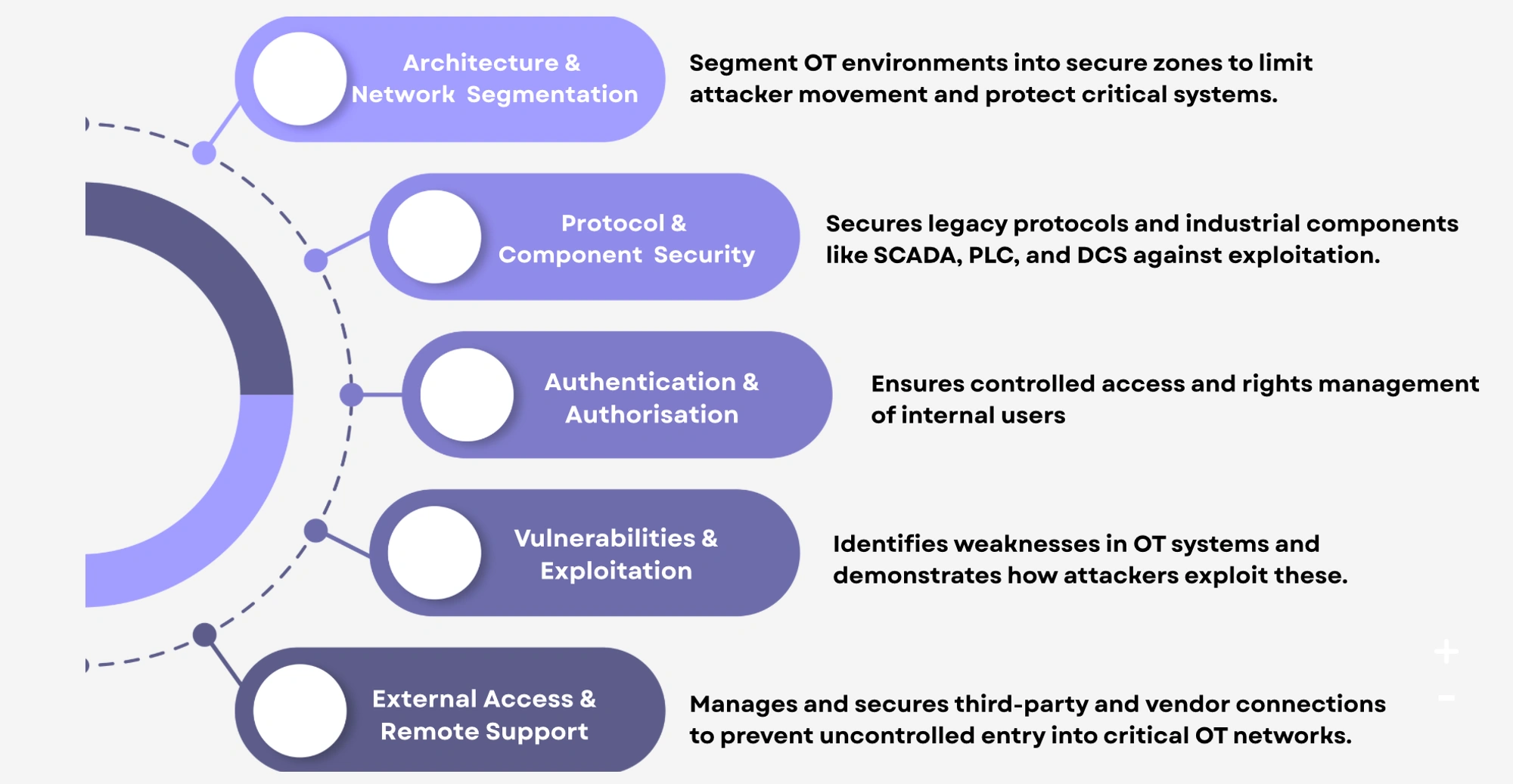

Nuestros Servicios de Pentest OT incluyen

Nuestro servicio de pruebas de seguridad OT examina cada capa de tu entorno industrial para descubrir brechas reales de seguridad. Esto incluye segmentación de red y seguridad de protocolos, acceso de usuarios, vulnerabilidades y conexiones externas. Mostrando exactamente dónde es necesario fortalecer las defensas para mantener las operaciones seguras.

Ofrecemos 4 tipos de Servicios de Seguridad OT

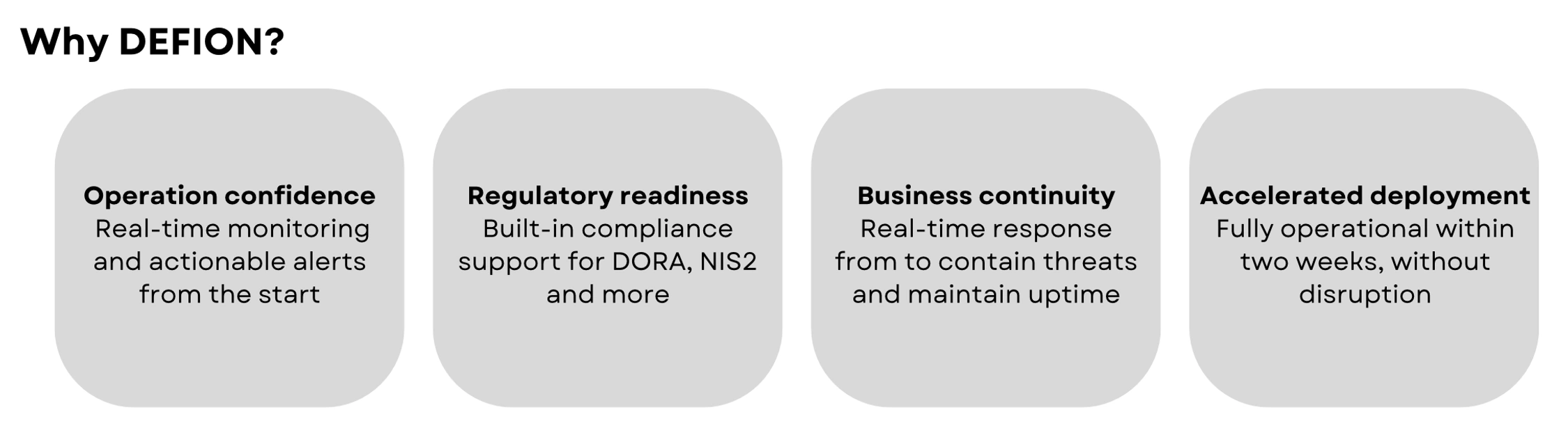

Nuestros cuatro tests complementarios de seguridad OT para adaptarse a diferentes necesidades y niveles de madurez. Desde una evaluación básica y pentest específicos hasta simulaciones realistas de red team y monitoreo continuo, cada servicio fortalece la resiliencia y protege las operaciones críticas.

¿Qué es la Seguridad de Tecnología Operativa?

La seguridad de tecnología operativa (OT) es una disciplina especializada dedicada a proteger los sistemas industriales que gestionan procesos e infraestructuras críticas. Se enfoca en entornos como SCADA, PLC, DCS, RTU y plataformas IED que controlan la manufactura, energía, servicios públicos y transporte. A diferencia de las redes IT, estos sistemas a menudo dependen de protocolos obsoletos y no pueden tolerar interrupciones, lo que los hace especialmente vulnerables a las amenazas cibernéticas modernas. La Seguridad OT aborda esta realidad mediante la segmentación de redes, control de acceso, monitoreo de protocolos y marcos de gobernanza como IEC 62443. Además, el monitoreo continuo, las pruebas de penetración dirigidas y el red teaming aseguran que se descubran las debilidades antes de que los atacantes puedan explotarlas. Cada compromiso se adapta al entorno operativo, combinando métodos de evaluación no intrusivos con una profunda experiencia técnica para salvaguardar la continuidad y seguridad sin interrumpir la producción. Los informes proporcionan hojas de ruta claras para fortalecer la resiliencia y cumplir con las obligaciones regulatorias como la Ley de Resiliencia Cibernética.

Las principales ventajas incluyen:

- Protección de procesos vitales donde la interrupción no es una opción

- Información accionable alineada con estándares industriales y marcos regulatorios

Al combinar la experiencia industrial con prácticas comprobadas de ciberseguridad, la Seguridad OT ofrece a las organizaciones un camino claro y práctico para reducir riesgos, garantizar la seguridad y mantener la continuidad del negocio frente a amenazas cibernéticas en evolución.

¿Por qué es esencial la seguridad OT en la ciberseguridad moderna?

Los entornos OT modernos son la columna vertebral de industrias como la energía, el transporte y la manufactura. Sin embargo, enfrentan riesgos crecientes debido a la integración con TI, el acceso remoto y tecnologías obsoletas. Las herramientas tradicionales de seguridad TI no pueden proteger estos sistemas, ya que no consideran los protocolos heredados, las limitaciones operativas y las arquitecturas industriales complejas. Sin pruebas y monitoreo específicos de OT, las vulnerabilidades permanecen ocultas hasta que causan interrupciones operativas o daños físicos. La seguridad OT proporciona evidencia concreta de cómo tus defensas industriales resisten amenazas del mundo real. Expone el verdadero impacto de las debilidades y ofrece una hoja de ruta clara y priorizada para reducir riesgos, proteger la seguridad y garantizar operaciones ininterrumpidas.

- Protege procesos críticos donde el tiempo de inactividad es inaceptable

- Va más allá de las herramientas TI para abordar protocolos y sistemas heredados

- Identifica puntos ciegos en las conexiones IT–OT y el acceso remoto de proveedores

- Demuestra resiliencia bajo condiciones de ataque industrial realistas pero no disruptivas

- Prioriza riesgos según el impacto real en la seguridad y continuidad

- Proporciona orientación clara y práctica para fortalecer las defensas

Asegurar los entornos OT presenta desafíos únicos que difieren significativamente de la seguridad tradicional de IT. Estos entornos suelen ser complejos, obsoletos y no pueden tolerar tiempos de inactividad. Las opciones de parcheo son limitadas y a menudo falta visibilidad en la arquitectura de la red o el acceso remoto.

Los desafíos comunes incluyen:

-

No tolerancia al tiempo de inactividad: Los entornos industriales comúnmente no pueden experimentar ninguna interrupción. Esto dificulta la aplicación de parches, actualizaciones u otras medidas críticas de seguridad.

-

Sistemas heredados y protocolos obsoletos: Muchos entornos OT funcionan con tecnología que nunca fue diseñada pensando en la seguridad moderna. El parcheo es limitado o imposible, dejando vulnerabilidades bien conocidas sin abordar.

-

Conexiones no controladas entre IT y OT: Las conexiones entre los dominios de IT y OT a menudo están mal documentadas o insuficientemente aseguradas. Estos puntos ciegos crean oportunidades para que los atacantes se desplacen lateralmente a través de IT y, en última instancia, de las redes OT.

-

Acceso remoto y de terceros propenso a riesgos: Los proveedores externos y los equipos de mantenimiento frecuentemente tienen acceso directo a sistemas críticos. Esto amplía la superficie de ataque y complica la gobernanza y la responsabilidad.

-

Falta de pruebas seguras y realistas: Los operadores a menudo temen probar sus defensas bajo condiciones de ataque reales debido al riesgo de interrupción del negocio. Como resultado, sigue siendo incierto si los sistemas pueden resistir las amenazas actuales.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos