Pentesting Services

Con las Pruebas de Penetración de DEFION, las organizaciones obtienen la garantía a nivel ejecutivo de cuán bien sus defensas resisten las amenazas del mundo real. Al sondear sistemáticamente redes, aplicaciones e infraestructura, DEFION identifica vulnerabilidades antes de que los adversarios las exploten, proporcionando información clara y priorizada que ayuda a la dirección a fortalecer la resiliencia, reducir el riesgo empresarial y demostrar preparación. Como parte de la Preparación para Ataques, las pruebas de penetración aseguran que la postura de seguridad no se asuma, sino que se pruebe.

Confiado por líderes de la industria. Certificado por excelencia.

Servicios de Pentesting

Un Pentest simula ataques del mundo real en aplicaciones, infraestructura y personas para revelar brechas de seguridad que las herramientas no detectan. Dirigido por hackers éticos experimentados, cada prueba se adapta a su negocio y se entrega con orientación clara y accionable. Muestra cómo un atacante podría obtener acceso, escalar privilegios y obtener datos sensibles, reemplazando suposiciones con evidencia que su equipo puede utilizar.

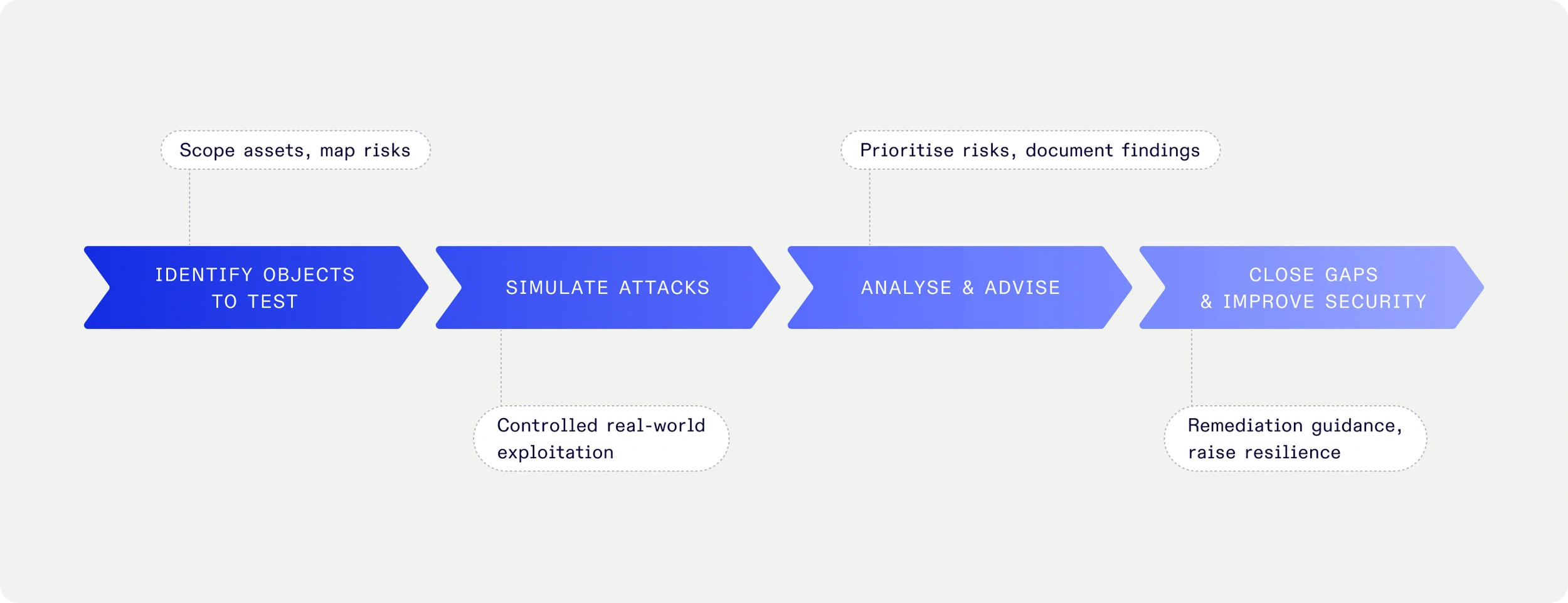

Proceso de Pruebas de Penetración de Seguridad

Nuestro servicio de pruebas de penetración le brinda una visibilidad clara de la postura de seguridad de su organización y cómo se enfrenta a amenazas reales. Desde descubrir vulnerabilidades y simular ataques hasta priorizar riesgos y validar correcciones, le ayudamos a cerrar brechas críticas y fortalecer la resiliencia en todo su negocio.

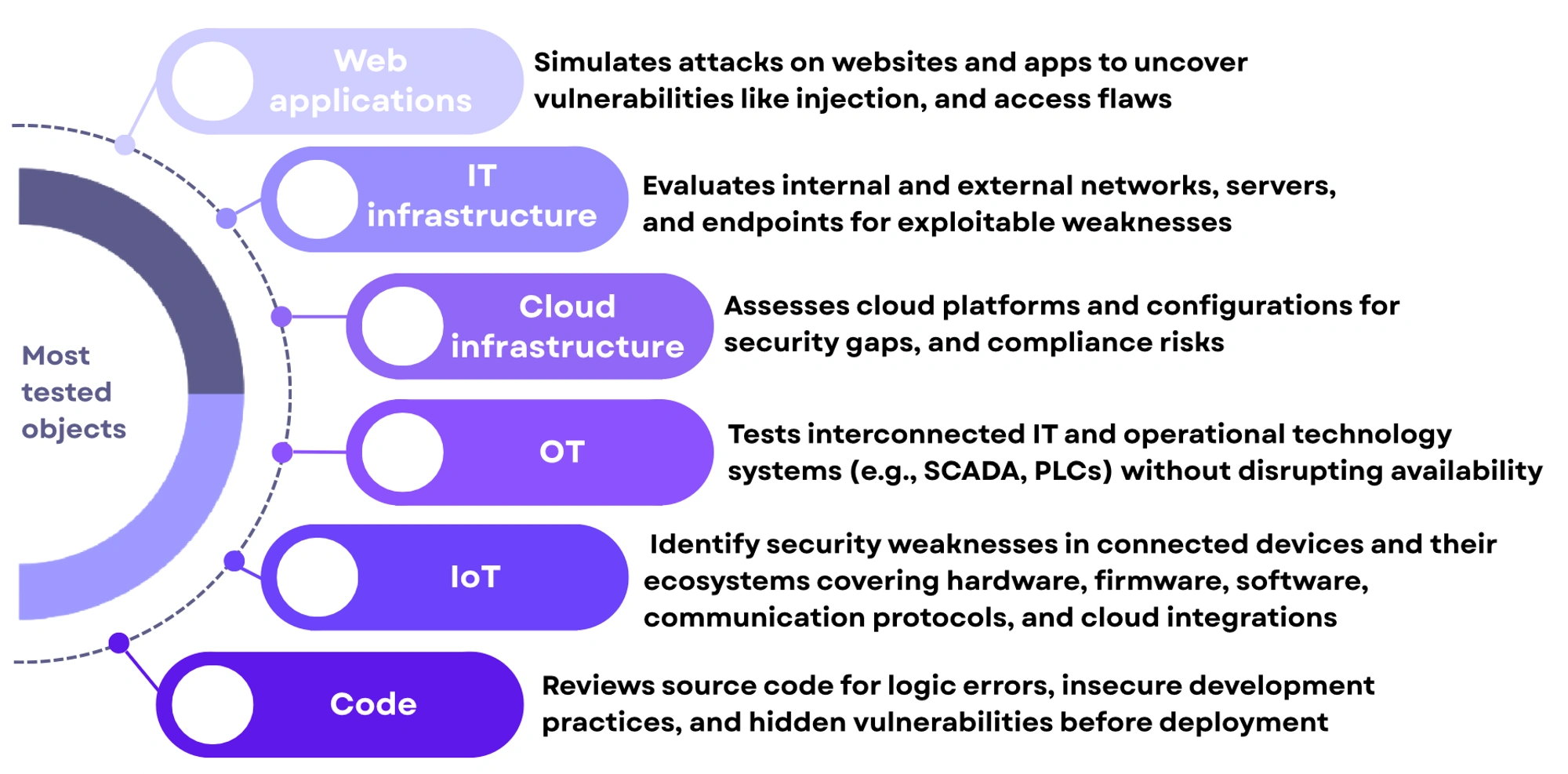

Tipos de objetos probados

Las pruebas de penetración pueden realizarse en una amplia gama de objetivos, incluyendo aplicaciones web, infraestructura TI, plataformas en la nube, sistemas OT, dispositivos IoT y código fuente. Cada prueba revela vulnerabilidades específicas de esa área, brindándole prioridades claras para reducir riesgos y fortalecer la resiliencia.

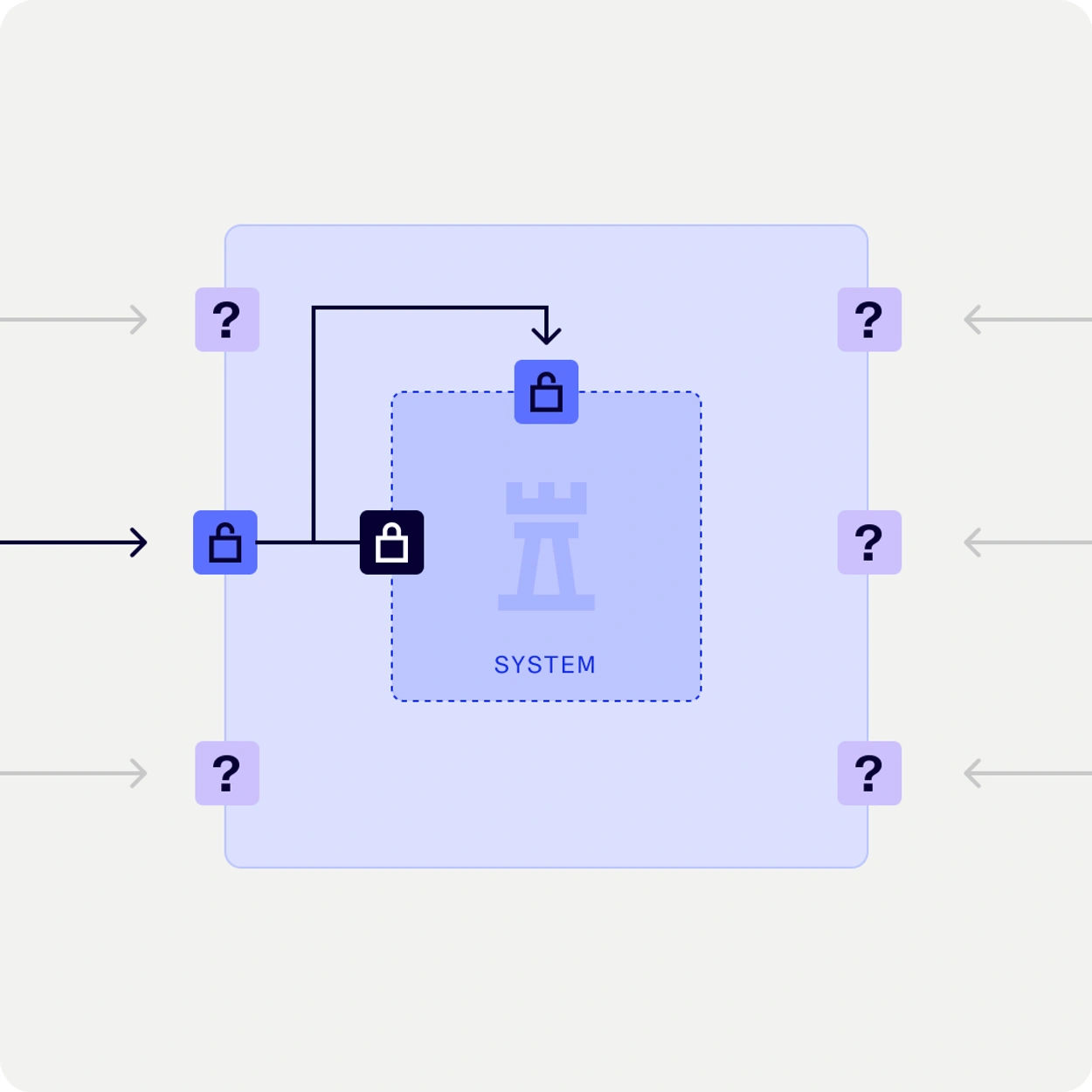

Cómo funciona el pentesting en la práctica

Nuestra prueba de penetración funciona simulando un ciberataque real de manera controlada y segura, mostrando exactamente cómo los atacantes podrían infiltrarse, escalar privilegios o moverse a través de sus sistemas. Replicamos diferentes escenarios de amenaza para revelar debilidades y demostrar cuán resistentes son realmente sus defensas.

Lo que haremos

- Simular un ciberataque real en un entorno controlado y seguro

- Mostrar exactamente dónde los atacantes podrían infiltrarse, escalar o moverse a través de los sistemas

- Proporcionar evidencia sobre la que su equipo pueda actuar y orientación para fortalecer la resiliencia

Diferentes opciones de pentest

- Caja Blanca – Los evaluadores trabajan con conocimiento completo de sus sistemas para máxima profundidad y cobertura

- Caja Gris – Los evaluadores reciben conocimiento parcial, replicando la perspectiva de un atacante dirigido

- Caja Negra – Los evaluadores comienzan sin conocimiento, simulando un ataque externo real

Nuestro enfoque y entregables

Nuestro enfoque sigue la cadena de ataque cibernético, simulando cada etapa de un ataque real, desde el reconocimiento hasta la explotación, para revelar cómo podrían desarrollarse las amenazas en su entorno. Los entregables traducen estos hallazgos en ideas ejecutivas claras, riesgos priorizados, orientación práctica e informes acreditados en los que puede confiar con las partes interesadas.

¿Qué es un pentest?

La Prueba de Penetración (Pentest) es una práctica fundamental de ciberseguridad diseñada para descubrir vulnerabilidades antes de que los atacantes puedan explotarlas. Combina técnicas ofensivas avanzadas con la experiencia de hackers éticos experimentados para simular ataques del mundo real en aplicaciones, redes, entornos en la nube y usuarios. A diferencia de los escáneres automatizados que proporcionan resultados genéricos, los Pentests ofrecen conocimientos basados en evidencia al explotar debilidades de forma segura, demostrando posibles rutas de ataque y validando el impacto real. Cada pentest debe adaptarse a su entorno, revelando cómo los atacantes podrían escalar privilegios, pivotar lateralmente y acceder a datos sensibles. Los hallazgos se mapean a marcos como MITRE ATT&CK, OWASP, VCE y CCV, asegurando claridad, relevancia y alineación con los estándares de la industria. Los informes incluyen tanto detalles técnicos como perspectivas a nivel ejecutivo, junto con una guía clara y priorizada de remediación. Cuando es necesario, los especialistas de DEFION proporcionan re-pruebas directas y soporte asesor, ayudando a su equipo a cerrar brechas y fortalecer la resiliencia.

Las principales ventajas incluyen:

- Simulación de ataques realista que demuestra la resiliencia bajo condiciones de amenaza activa

- Resultados orientados a la acción con remediación priorizada basada en el verdadero impacto empresarial

Esta combinación de experiencia ofensiva y orientación práctica proporciona a las organizaciones una visión clara y basada en evidencia de su postura de seguridad, permitiendo correcciones más rápidas, defensas más fuertes y mayor confianza en su capacidad para resistir ciberataques.

¿Por qué es esencial el Pentesting en la ciberseguridad moderna?

Los entornos modernos evolucionan a gran velocidad, con nuevas vulnerabilidades que surgen diariamente en aplicaciones, infraestructuras y sistemas en la nube. Las herramientas de seguridad por sí solas no pueden garantizar protección, ya que a menudo no detectan rutas de ataque complejas ni vulnerabilidades en la cadena de suministro. Sin pruebas realistas impulsadas por adversarios, los puntos ciegos permanecen ocultos hasta que son explotados. Los pentests proporcionan evidencia sólida de cómo se mantienen tus defensas bajo condiciones de ataque reales, revelan el verdadero impacto cuando se explotan vulnerabilidades y te ofrecen un plan claro y priorizado para arreglar lo que más importa.

- Revela vulnerabilidades en código, aplicaciones, APIs, infraestructuras (en la nube) y sistemas embebidos

- Va más allá de los escáneres automatizados mediante la participación de expertos

- Prioriza las brechas de seguridad basándose en su impacto real

- Identifica puntos ciegos en configuraciones y conexiones

- Demuestra el nivel de resiliencia real bajo condiciones de ataque activo

- Proporciona orientación clara para corregir debilidades antes de que los atacantes las exploten

¿Cuáles son los principales desafíos que abordan las pruebas de penetración?

-

Las vulnerabilidades desconocidas en aplicaciones, API e infraestructura permanecen ocultas hasta ser explotadas, lo que brinda a los atacantes puntos de entrada fáciles que las herramientas por sí solas pueden no detectar.

-

La falsa confianza generada por los escáneres automatizados crea puntos ciegos, ya que a menudo no detectan cadenas de ataque complejas o no validan el verdadero impacto de los problemas descubiertos.

-

La dificultad para priorizar vulnerabilidades según el riesgo real deja a los equipos de seguridad abrumados con hallazgos que pueden no reflejar amenazas reales para el negocio.

-

Los puntos ciegos en servicios en la nube e integraciones de terceros exponen a las organizaciones a riesgos fuera de su control directo, complicando la visibilidad y la gobernanza.

-

La falta de pruebas basadas en evidencia bajo condiciones de ataque activo impide que las organizaciones sepan si las defensas realmente resisten cuando son objetivo.

-

Los informes que no proporcionan una guía clara de remediación retrasan las correcciones, dejando debilidades críticas sin abordar y aumentando la probabilidad de un compromiso exitoso.

- External Pentest

Tu perímetro digital es lo primero que los adversarios explorarán, y lo primero en lo que los clientes confían. El Pentest Externo simula ataques realistas en tu perímetro digital. Obtén visibilidad a nivel ejecutivo de los riesgos, valida las defensas y fortalece la continuidad del negocio.

- Formación en Desarrollo Seguro

La Formación en Desarrollo Seguro de DEFION equipa a los desarrolladores con habilidades de programación segura para prevenir vulnerabilidades desde las primeras etapas del ciclo de vida. Enfoque práctico, basado en estándares y personalizado según tu stack tecnológico.

- Auditoría de Correo Electrónico

La Auditoría de Correo Electrónico de DEFION evalúa y comprueba el nivel de seguridad del correo electrónico de tu organización. Identifica brechas, valida defensas y recibe mejoras accionables contra ataques de *phishing*, *malware* y suplantación.

- Vendor Security Assessment

Evalúa y monitoriza la madurez de la seguridad de tus proveedores con la Auditoría de Seguridad del Proveedor de DEFION. Escalable, eficiente y lista para la toma de decisiones ejecutivas.

- Mobile App Security Assessment

Asegura tus aplicaciones iOS, Android o multiplataforma con la Auditoría de Seguridad de Aplicaciones Móviles de DEFION. Rápida, colaborativa, alineada con OWASP MASVS y enfocada a desarrolladores.

- Servicios de Red Teaming

DEFION Red Teaming ofrece simulaciones realistas de ciberataques para evaluar la resiliencia de tu organización y cumplir con los requisitos regulatorios. Pon a prueba tu detección, respuesta e impacto en el negocio más allá de las pruebas de penetración.

- OT Red Teaming

Los entornos OT impulsan la producción — pero probarlos es inherentemente arriesgado si se hace sin salvaguardas. El OT Red Teaming de DEFION ofrece simulaciones controladas y con prioridad en la seguridad de ataques dirigidos. Los ejecutivos obtienen información sobre tácticas reales de adversarios sin poner en riesgo el tiempo de actividad, el equipo o la seguridad.

- Code Security Review

Identifica vulnerabilidades, fallos lógicos e implementaciones inseguras en tu código fuente antes de que se conviertan en riesgos. La Revisión de Seguridad de Código de DEFION ofrece un análisis manual experto, informes claros y consejos prácticos de remediación para fortalecer la seguridad de tu aplicación.

- Cloud Security Assessment

Con la Auditoría de Seguridad Cloud de DEFION, la dirección obtiene una visión clara del nivel real de seguridad y resiliencia de sus entornos cloud. Al evaluar configuraciones, controles de acceso y exposición a nuevas amenazas, DEFION identifica vulnerabilidades que pueden afectar a la continuidad del negocio y a la confianza. El servicio se entrega con información priorizada y orientada a la toma de decisiones, lo que permite optimizar las inversiones en seguridad cloud, reforzar el cumplimiento normativo y mantener la confianza en el proceso de transformación digital.

- Internal Pentest

Los ciberdelincuentes no necesitan forzar la puerta principal si pueden moverse libremente una vez dentro. Nuestro Pentest Interno ofrece a la dirección una clara visión sobre lo que un intruso podría conseguir una vez dentro de tu entorno — desde acceder a datos sensibles hasta interrumpir las operaciones comerciales.

- Web Application Pentest

Con el Pentest de Aplicaciones Web de DEFION, las organizaciones ganan visibilidad sobre los riesgos ocultos en sus activos digitales. Al identificar vulnerabilidades en las plataformas web antes de que los atacantes puedan explotarlas, DEFION ayuda a proteger datos sensibles, salvaguardar la confianza en la marca y asegurar la continuidad del negocio. Entregando información clara y priorizada, nuestras pruebas transforman hallazgos técnicos complejos en recomendaciones prácticas para los ejecutivos, fomentando decisiones de seguridad más inteligentes y una mayor resiliencia.

- Pentest Wifi

El Pentest Wifi de DEFION evalúa la seguridad de tus redes inalámbricas frente a amenazas del mundo real. Simulaciones de ataque, análisis experto e informes prácticos.

- OT Pentest

Los entornos de Tecnología Operativa (OT) son la columna vertebral de las operaciones críticas, pero también objetivos principales para amenazas cada vez más sofisticadas. Con el Pentest OT de DEFION, la dirección obtiene visibilidad de vulnerabilidades que podrían afectar la producción, la seguridad y la continuidad. Nuestro enfoque descubre riesgos en sistemas industriales, valida la resiliencia frente a amenazas en evolución y ofrece información clara y priorizada para enfocar las inversiones en seguridad donde más importan.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos