Pruebas de DDoS

Pruebas de DDoS

La seguridad de su DDoS es tan fuerte como la última vez que la probó.

✓ Simulaciones controladas de ataques volumétricos, de protocolo y de aplicación

✓ Validación de mitigación, CDN, limpieza y procedimientos internos de respuesta

✓ Consejos concretos para mejorar — no solo medir, también mejorar

Los ataques DDoS ya no son dominio exclusivo de activistas con una herramienta de descarga. Los ataques modernos están orquestados, son multi-vector y se dirigen a vulnerabilidades específicas en su defensa. La pregunta no es si su organización será objetivo, sino si su defensa resistirá cuando eso ocurra.

Una prueba de DDoS le da esa respuesta, antes de que un atacante lo haga.

¿Por qué probar la protección DDoS — y no solo adquirirla?

Las organizaciones invierten en mitigación DDoS: servicios de limpieza, configuraciones CDN, limitación de tasa, arquitectura de conmutación por error. Pero, ¿cómo saber si todas estas capas están configuradas correctamente y funcionan juntas bajo la presión de un ataque real?

Lo que no se prueba, es incierto:

- Si su proveedor de CDN y limpieza puede manejar los volúmenes de ataque que realmente le amenazan

- Si sus reglas de firewall fallan o resisten durante un ataque SYN flood

- Si sus procedimientos de conmutación por error se ejecutan a tiempo y correctamente

- Si su equipo detecta ataques a tiempo y sigue los pasos de escalamiento adecuados

- Si su capa de aplicación es resistente a ataques slowloris y HTTP flood

- Si sus endpoints críticos de API son específicamente vulnerables a ataques dirigidos a la capa de aplicación

El software de mitigación que nunca ha sido probado bajo presión ofrece una seguridad en papel. Una prueba DDoS controlada ofrece seguridad demostrable.

Qué ofrece concretamente la prueba DDoS de DEFION

Nuestros especialistas simulan escenarios de ataque realistas adaptados a su perfil de amenazas y arquitectura:

✔ Ataques volumétricos — inundaciones UDP, tormentas ICMP, amplificación DNS: pruebe si su ancho de banda y capacidad de limpieza resisten

✔ Ataques dirigidos a protocolos — inundaciones TCP SYN, ataques con paquetes fragmentados, inundaciones ACK: validación de inspección stateful y comportamiento del firewall

✔ Ataques a la capa de aplicación (Capa 7) — inundaciones HTTP/HTTPS, slowloris, cache-busting: prueba de WAF, limitación de tasa y capacidad del backend

✔ Ataques multi-vector — tipos de ataque combinados simultáneamente, como funciona un ataque DDoS dirigido real

✔ Validación de mitigación — confirmación de que su CDN, limpieza y servicios anti-DDoS responden correctamente

✔ Prueba de detección y respuesta — medición del tiempo para detectar y tiempo para responder de su equipo y procedimientos

✔ Análisis de impacto y degradación — qué tan rápido empeoran los tiempos de respuesta, ¿cuál es el umbral crítico?

✔ Recomendaciones concretas — medidas de mejora específicas para cada debilidad encontrada

¿Por qué DEFION y no probar con su propio proveedor de CDN?

Muchas organizaciones piden a su proveedor de CDN o limpieza que pruebe la protección DDoS. Esto tiene un problema fundamental: el proveedor prueba si su propio producto funciona, no si toda su defensa completa funciona.

DEFION es independiente. No tenemos interés en el resultado, excepto que usted esté realmente mejor protegido. Probamos toda la cadena de defensa: proveedor, configuración, conmutación por error, capa de aplicación y su propio equipo.

Nacido de veinte años de trabajo de campo

DEFION surgió de Computest Security e Incide. Nuestros especialistas no solo han realizado pruebas DDoS, sino que también han gestionado incidentes DDoS y saben exactamente qué falla en la realidad.

Los tres niveles de resiliencia DDoS que evaluamos

Capa técnica — su infraestructura

Ancho de banda, capacidad de depuración, comportamiento del firewall, configuración de CDN, resiliencia DNS. Probamos si su defensa técnica cumple con lo que el proveedor promete.

Capa de aplicación — sus servicios

Las aplicaciones web y las API suelen ser el punto más débil en la defensa contra DDoS. Los ataques de capa 7 evaden la mitigación volumétrica y se dirigen a endpoints específicos. Probamos qué endpoints son vulnerables y cómo funcionan su WAF y limitación de tasa.

Capa operativa — su equipo y procesos

Un ataque DDoS también es un incidente operativo. ¿Detecta su NOC o SOC el ataque a tiempo? ¿Se siguen los procedimientos correctos? ¿Quién comunica interna y externamente? Evaluamos su respuesta operativa e identificamos áreas de mejora.

Para organizaciones que prefieren adelantarse a los atacantes

¿Para qué organizaciones es esencial la prueba DDoS?

Las pruebas DDoS son indispensables para organizaciones:

Con servicios en línea donde la disponibilidad es ingresos — comercio electrónico, venta de entradas, plataformas en línea

En el sector financiero — bancos, aseguradoras, procesadores de pagos: la disponibilidad es un requisito legal

En infraestructuras críticas — energía, agua, transporte, telecomunicaciones: NIS2 establece requisitos explícitos para pruebas de resiliencia

Que dependen de la confianza pública — gobierno, salud, educación: el tiempo de inactividad tiene impacto social

Con inversiones recientes en mitigación DDoS que desean validar antes de que un ataque lo haga

Después de un ataque DDoS previo que plantea la pregunta: ¿estamos realmente mejor protegidos ahora?

En eventos o lanzamientos planificados que se convierten en objetivos de ataques dirigidos

¿Quiere adelantarse a los atacantes? Póngase en contacto con nosotros de inmediato.

"Los nuevos requisitos de NIS2 para sistemas OT aumentan el enfoque en la seguridad. Con DEFION sabemos que contamos con la experiencia adecuada. La colaboración fue agradable; los especialistas realmente estuvieron a nuestro lado en lugar de frente a nosotros." NAD Gemalenbeheer, administrador de infraestructura hidráulica

"Gracias a DEFION, nos beneficiamos de conocimientos actualizados sobre las amenazas de seguridad contemporáneas y los medios para evitar riesgos. Tenemos tranquilidad sabiendo que contamos con el apoyo total de su equipo las 24 horas del día, los 7 días de la semana."

Jeroen van Stokkum Gerente de TIC

![[object Object]](https://assets.defion.security/api/assets/images/l7GY2Z9ip58BiQ5Bckyaz6f4Kz3KdM-w2000.webp?t=3840)

“El sector y los socios con los que trabajamos mantienen altos estándares de seguridad. Proteger la privacidad de las personas en las imágenes y la sensibilidad de la información que recopilan los drones, como la relativa a objetos en infraestructuras críticas, requiere que nuestra seguridad sea hermética. Con Defion, trabajamos con un socio profesional que puede apoyarnos al nivel adecuado. La colaboración también encaja perfectamente dentro de nuestra estrategia para ofrecer tecnología de drones fiable y segura a clientes europeos.”

Benjamin van der Hilst Cofundador y CEO

“Los nuevos requisitos de NIS2 para sistemas OT están aumentando el enfoque en la seguridad. Con Defion, sabemos que contamos con la experiencia adecuada internamente para mantener nuestros sistemas seguros. La colaboración fue fácil y agradable; los especialistas realmente se sentaron junto a nosotros en lugar de frente a nosotros. Gracias a su apertura y experiencia, estamos trabajando juntos hacia el mismo objetivo: seguridad óptima. Esto nos da la confianza para enfrentar el futuro.”

Alexander OdijkGerente de equipo

“Si miras dónde estábamos hace diez años, hemos hecho un progreso enorme. La sensación de control es mayor. Con Security Assurance y MDR hemos establecido procesos y mecanismos de control que nos permiten limitar el impacto de un posible ataque. La colaboración también sirve como un recordatorio constante para mantener el enfoque en la seguridad y establecer las prioridades correctas en esa área. Nos mantiene alerta y agudos. Además, los especialistas de Defion son altamente técnicos y apasionados por su campo. Eso se refleja claramente en sus servicios.”

Gerco VermeerGerente de Desarrollo

Preguntas frecuentes

¿Está permitido legalmente realizar pruebas de DDoS?

Sí, siempre que se realicen de manera controlada y con su consentimiento explícito. Seguimos protocolos estrictos y coordinamos previamente con los proveedores involucrados. Todo queda documentado.

¿Podemos realizar pruebas sin riesgo de tiempo de inactividad real?

Sí. Trabajamos con una carga progresiva y máximos acordados. Las pruebas se programan preferentemente fuera de las horas pico. Para entornos críticos de producción, también trabajamos con entornos de staging representativos.

¿Qué pasa si nuestro proveedor bloquea la prueba?

Evitamos esto informando y obteniendo permiso de todas las partes con anticipación. Coordinamos completamente este proceso.

¿La prueba también cubre nuestro entorno en la nube (AWS/Azure/GCP)?

Sí. Los proveedores de nube tienen sus propios protocolos para pruebas de carga autorizadas. Conocemos estos procedimientos y realizamos pruebas conforme a los requisitos de su proveedor de nube.

¿Cuánto dura una prueba de DDoS?

Recepción y preparación: 1-2 semanas. Ejecución de la prueba: 1 día (con tiempo de preparación y seguimiento). Análisis e informe: 1-2 semanas. Total 3-5 semanas.

¿Cuál es la diferencia entre una prueba de DDoS y una prueba de penetración?

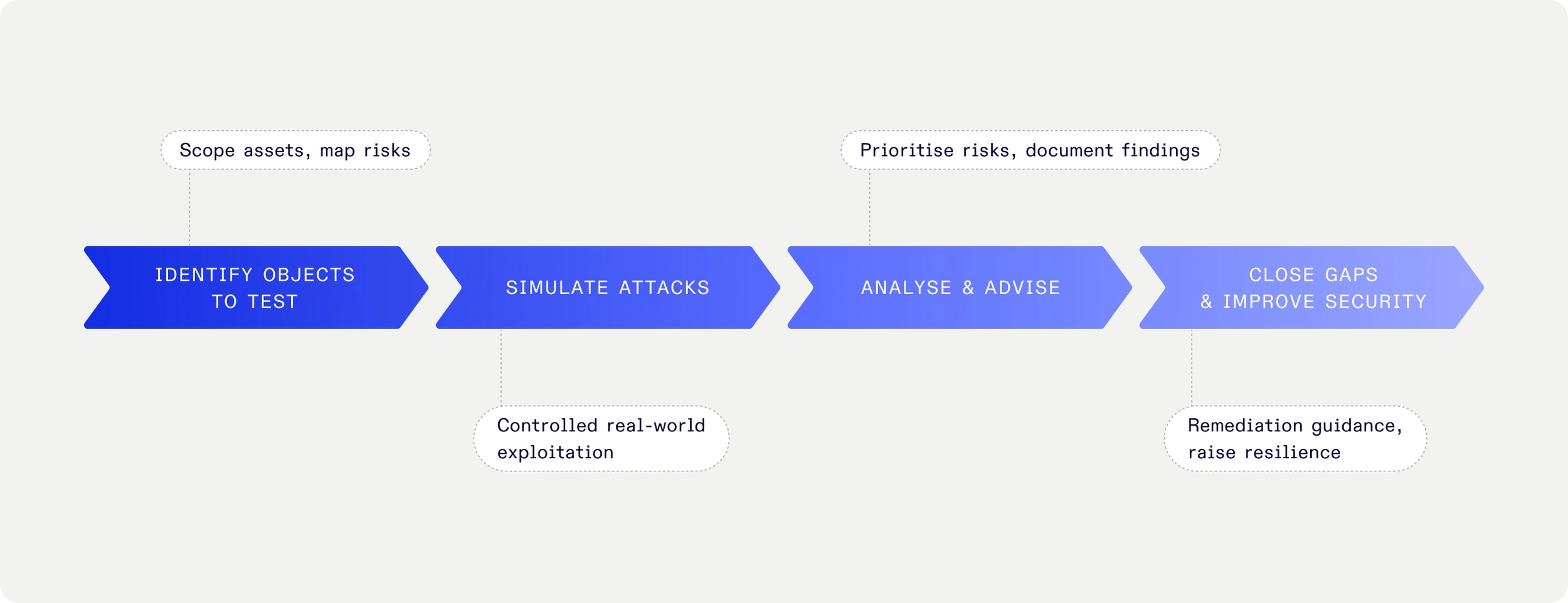

Una prueba de penetración busca vulnerabilidades para explotarlas. Una prueba de DDoS simula ataques de disponibilidad para medir su resiliencia. Ambas son complementarias — juntas ofrecen una visión completa de su superficie de ataque.

¿Cumple esto con los requisitos NIS2 para pruebas de resiliencia?

Sí. NIS2 exige que las entidades esenciales e importantes prueben demostrablemente su continuidad y resiliencia. Una prueba de DDoS documentada con informe es una forma directa de cumplir esta obligación.

¿Quiere asegurarse de que su defensa resista?

Programe una conversación sobre el alcance — respondemos en un día hábil

- Disaster Recovery Plan (DRP)

El tiempo de inactividad es más que un problema técnico: es un riesgo para el negocio que impacta directamente en los ingresos, la reputación y la confianza de los clientes. El Plan de Recuperación ante Desastres (DRP) de DEFION brinda a los directivos la confianza de que los sistemas informáticos pueden recuperarse rápidamente de fallos o ciberincidentes. Con prioridades claras, objetivos de recuperación definidos y planes de acción concretos, la dirección obtiene la seguridad de que las operaciones críticas pueden continuar, incluso cuando ocurre lo inesperado.

- DDoS Test

Simula ataques DDoS reales de manera segura. Nuestro DDoS Test evalúa el rendimiento del sistema, la preparación del equipo y la efectividad de la defensa, asegurando la continuidad del negocio bajo ataque.

- Endurance Test

La estabilidad de tu sistema no se define por la rapidez con la que corres un sprint, sino por la capacidad de resistir un maratón. La prueba de resistencia de DEFION (Endurance Test) simula un uso continuado en el mundo real para detectar riesgos como fugas de memoria y cuellos de botella. Asegúrate de que tus sistemas ofrezcan un rendimiento estable a lo largo del tiempo.

- Load Test

Cuando tu negocio depende de los servicios digitales, el rendimiento bajo presión es una preocupación a nivel de consejo directivo. La Prueba de Carga de DEFION muestra a los ejecutivos y responsables de riesgos exactamente cómo se comportan las plataformas en momentos de máxima demanda, revelando si pueden gestionarla sin interrupciones. El resultado: garantía basada en hechos para los responsables de la toma de decisiones y orientación técnica clara para la mejora.

- Business Continuity Plan (BCP)

El servicio de Plan de Continuidad del Negocio (BCP) de DEFION ayuda a las organizaciones a prepararse para interrupciones con estrategias personalizadas, asegurando resiliencia, confianza del cliente y operaciones ininterrumpidas.

- Business Impact Assessment (BIA)

Cuando ocurre un ciberataque o una interrupción en la actividad, la dirección necesita saber **qué procesos son los más importantes, cuál será el impacto en el negocio y cuánto tiempo puede permitirse la organización estar fuera de servicio**. Sin esta información, los esfuerzos de recuperación corren el riesgo de estar desalineados: protegiendo los sistemas equivocados, gastando de más en áreas de baja prioridad o pasando por alto dependencias críticas.

- Stress Test

La prueba Stress Test de DEFION lleva tus sistemas más allá de la carga máxima para descubrir los cuellos de botella, los tiempos de recuperación y las lagunas de resiliencia, antes de que tus usuarios los descubran.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos