Realizar un pentest

Descubra dónde su organización es realmente vulnerable

-

Probado manualmente - sin falsos positivos

-

Caja gris estándar, con experiencia en OT

-

Verificación posterior a la corrección incluida

Los informes de cumplimiento dicen lo que es correcto en papel. Un pentest muestra lo que un atacante puede hacer en la práctica.

DEFION realiza pruebas de penetración para organizaciones donde la inactividad, la pérdida de datos o el daño a la reputación no son una opción. Independiente, independiente de fabricantes y proveedores tecnológicos, realizado por hackers éticos sénior con años de experiencia práctica.

Una vulnerabilidad es suficiente

Los atacantes no buscan todas las debilidades. Buscan una sola entrada.

Muchas organizaciones confían en el cumplimiento, las herramientas o los controles internos, y descubren demasiado tarde que la verdadera resiliencia es diferente a la asumida. Un pentest hace visible esa diferencia, antes de que alguien más lo haga.

Un pentest de DEFION le proporciona información sobre:

- Qué vulnerabilidades existen y cómo pueden ser explotadas en la práctica

- Qué rutas de ataque puede seguir un atacante, incluidos ataques combinados

- Cuál es el impacto en sus operaciones comerciales, datos y reputación

- Qué acciones correctivas deben priorizarse para los equipos de seguridad, TI y desarrollo

Nuestro enfoque: manual, metódico, orientado al contexto

Las herramientas automatizadas encuentran patrones conocidos. Nuestros especialistas encuentran lo que las herramientas no detectan. Las pruebas de penetración de DEFION se realizan en gran parte de forma manual. Nuestros hackers éticos utilizan experiencia, lógica y creatividad para ofrecer una imagen realista de las vulnerabilidades que un atacante realmente podría explotar. Todos los resultados de las herramientas automáticas se verifican manualmente: no hay falsos positivos en su informe.

Nuestro estándar es grey-box: probamos desde el rol de un usuario no autenticado y también de un usuario autenticado. Esto proporciona la visión más precisa de su superficie de ataque. Los hallazgos se evalúan según los estándares establecidos de OWASP Top-10 y las directrices del CCN-CERT, complementados con la experiencia propia de investigación que DEFION ha acumulado en más de veinte años de pruebas de penetración. Así, tiene la garantía de que siempre se verifican todas las vulnerabilidades conocidas

Lo que una prueba de penetración DEFION le aporta concretamente

- Simulación de ataque realista por hackers éticos experimentados

- Visión de las vulnerabilidades y cómo pueden combinarse o explotarse

- Priorización de riesgos basada en el contexto específico de su empresa y el impacto

- Informe tanto a nivel técnico como de gestión, sin ruido innecesario

- Recomendaciones de mejora concretas, directamente aplicables para sus equipos

- Verificación posterior a la corrección, para confirmar que la vulnerabilidad ha sido resuelta

Más de 20 años de pruebas de penetración en la práctica

DEFION lleva más de dos décadas realizando pruebas de penetración para organizaciones en sectores críticos. En España, construimos sobre el legado de Incide, referente en ciberseguridad ofensiva y forense digital. Esa experiencia está presente en cada prueba, no solo en el método, sino en el juicio del especialista detrás del teclado.

Nuestros hackers éticos cuentan con certificaciones reconocidas, entre ellas OSCP, OSWE y OSEP. Todos los especialistas tienen un Certificado de Antecedentes Penales y están sujetos a estricta confidencialidad.

¿Qué prueba de penetración se adapta a su situación?

Dependiendo de su entorno de TI y objetivos, realizamos diferentes tipos de pruebas:

Prueba de penetración de aplicaciones web

Prueba exhaustiva de aplicaciones web y API según OWASP y CVSS. Grey-box como estándar, black-box o white-box bajo solicitud. Para organizaciones con portales de clientes, productos SaaS o entornos web críticos.

Prueba de penetración interna

Simulación de un atacante que ya está dentro, a través de un empleado comprometido, proveedor o dispositivo. Se evalúa Active Directory en cuanto a la estructura de permisos, la presencia de contraseñas débiles y las posibilidades de movimiento lateral. Además, realizamos una evaluación del entorno Microsoft 365 (configuración, derechos de acceso y posible exposición de datos), las redes WiFi y los puestos de trabajo virtuales como Citrix y thin clients, y el bastionado de estaciones de trabajo y portátiles basado en las mejores prácticas.

Prueba de penetración externa

Simulación de ataque desde la perspectiva de un atacante externo. ¿Qué es visible desde internet, qué servicios son accesibles inadvertidamente y qué puede lograr un atacante con ello? Incluye análisis de credenciales filtradas: ¿siguen siendo útiles las contraseñas de sus empleados de filtraciones de datos anteriores?

Prueba de penetración OT

Simulación controlada de ataque en entornos industriales y de control de procesos. DEFION ha adaptado la metodología de prueba específicamente para entornos OT, para minimizar al máximo el impacto en la disponibilidad y el correcto funcionamiento. Antes de la prueba, DEFION analiza todos los riesgos con su equipo. Los escenarios de prueba se ajustan a su arquitectura específica: segmentación de red, autenticación, acceso de proveedores y componentes seguros.

Evaluación de seguridad en la nube

Evaluación de su entorno en la nube en cuanto a Gestión de Identidad y Acceso, seguridad de red, configuración de almacenamiento, monitoreo de seguridad y cumplimiento. Incluye consulta con su administrador de la nube para contextualizar los hallazgos.

Ejercicio de Red Team

Simulación avanzada de ataque basada en escenarios, enfocada en su capacidad completa de detección y respuesta. No solo vulnerabilidades técnicas, sino también personas, procesos y acceso físico.

Durante la entrevista inicial determinamos juntos qué enfoque es el más adecuado.

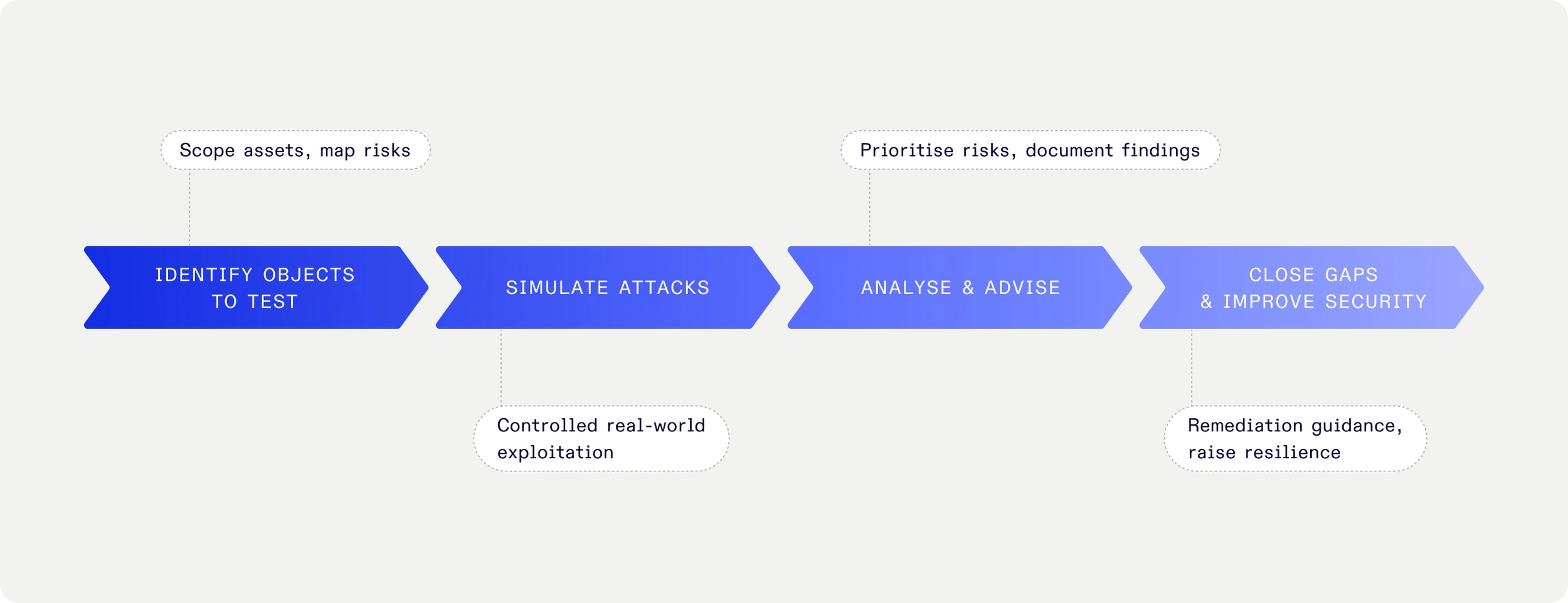

Cómo se realiza una prueba de penetración en DEFION

-

Alcance y recepción: Definimos juntos los objetivos, sistemas y condiciones. El especialista en seguridad elabora un plan de prueba con el alcance exacto, direcciones IP, URL y perspectiva de ataque.

-

Fase de prueba: simulación manual de ataque por un hacker ético sénior. Metódico y controlado, dentro del alcance acordado, con atención a la continuidad operativa.

-

Informe y priorización: informe claro con hallazgos a nivel técnico y de gestión. Riesgos priorizados según el impacto en el negocio, no una lista genérica, sino conocimientos aplicables directamente.

-

Revisión del informe: explicación personal de los hallazgos por el especialista ejecutor. Para que su equipo entienda lo encontrado y qué debe abordarse primero.

-

Validación: tras la corrección, volvemos a probar las mitigaciones. Para que tenga la certeza de que la vulnerabilidad ha sido realmente corregida.

"Con DEFION hemos logrado un gran avance. La sensación de control es mayor. Los especialistas son muy técnicos y apasionados por su campo. Esto se refleja claramente en sus servicios." FuturumShop, cliente de comercio electrónico

"Gracias a DEFION, nos beneficiamos de conocimientos actualizados sobre las amenazas de seguridad contemporáneas y los medios para evitar riesgos. Tenemos tranquilidad sabiendo que contamos con el apoyo total de su equipo las 24 horas del día, los 7 días de la semana."

“El sector y los socios con los que trabajamos mantienen altos estándares de seguridad. Proteger la privacidad de las personas en las imágenes y la sensibilidad de la información que recopilan los drones, como la relativa a objetos en infraestructuras críticas, requiere que nuestra seguridad sea hermética. Con Defion, trabajamos con un socio profesional que puede apoyarnos al nivel adecuado. La colaboración también encaja perfectamente dentro de nuestra estrategia para ofrecer tecnología de drones fiable y segura a clientes europeos.”

“Los nuevos requisitos de NIS2 para sistemas OT están aumentando el enfoque en la seguridad. Con Defion, sabemos que contamos con la experiencia adecuada internamente para mantener nuestros sistemas seguros. La colaboración fue fácil y agradable; los especialistas realmente se sentaron junto a nosotros en lugar de frente a nosotros. Gracias a su apertura y experiencia, estamos trabajando juntos hacia el mismo objetivo: seguridad óptima. Esto nos da la confianza para enfrentar el futuro.”

“Si miras dónde estábamos hace diez años, hemos hecho un progreso enorme. La sensación de control es mayor. Con Security Assurance y MDR hemos establecido procesos y mecanismos de control que nos permiten limitar el impacto de un posible ataque. La colaboración también sirve como un recordatorio constante para mantener el enfoque en la seguridad y establecer las prioridades correctas en esa área. Nos mantiene alerta y agudos. Además, los especialistas de Defion son altamente técnicos y apasionados por su campo. Eso se refleja claramente en sus servicios.”

¿Para qué organizaciones realizamos pruebas de penetración?

Nuestras pruebas de penetración se realizan para todo tipo de organizaciones en diversos sectores:

- Con entornos de TI críticos para el negocio

- En sectores altamente regulados, como infraestructura crítica, finanzas y gobierno

- Con equipos de desarrollo propios

- Que buscan certeza en lugar de suposiciones

Preguntas frecuentes

¿Cuál es la diferencia entre una prueba de penetración y una evaluación de vulnerabilidades?

Una evaluación de vulnerabilidades identifica vulnerabilidades de manera amplia. Una prueba de penetración va más allá: nuestros especialistas intentan explotar realmente las vulnerabilidades para determinar qué puede lograr un atacante. Ambas tienen su valor; durante la consulta inicial aconsejamos qué enfoque es el más adecuado.

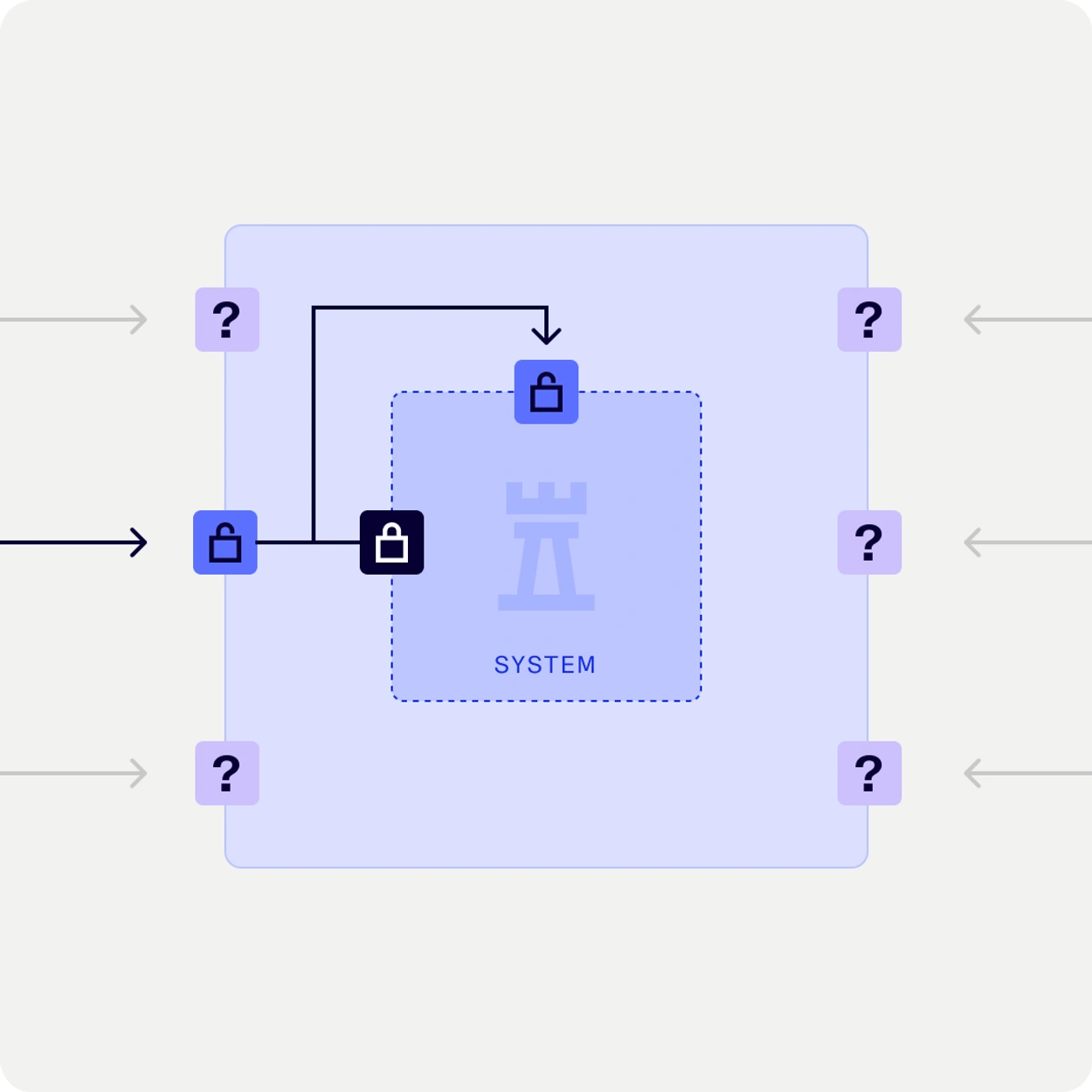

¿Cuál es la diferencia entre grey-box, black-box y white-box?

En black-box el evaluador comienza sin conocimiento previo, como un atacante externo. En white-box el evaluador tiene acceso completo a la documentación y al código fuente. Grey-box está en medio y generalmente ofrece la visión más realista y eficiente. DEFION elige por defecto grey-box, a menos que su situación requiera lo contrario.

¿Cuánto dura una prueba de penetración?

Una prueba de penetración de aplicaciones web dura habitualmente entre 3 y 5 días. Una prueba interna extensa o un ejercicio de red team puede durar varias semanas. Ajustamos el plazo según su planificación y objetivos.

¿Se puede usar una prueba de penetración para NIS2, ENS o ISO 27001?

Sí. Una prueba de penetración proporciona evidencia técnica demostrable de su nivel de seguridad, relevante para el cumplimiento de NIS2, el Esquema Nacional de Seguridad (ENS), la certificación ISO 27001 y los requisitos de DORA.

¿DEFION también realiza pruebas de penetración OT?

Sí, con una metodología adaptada que considera específicamente la disponibilidad y el correcto funcionamiento de los sistemas industriales. Siempre analizamos los riesgos con su equipo de antemano.

¿Cuánto cuesta una prueba de penetración?

El coste depende del alcance, el tipo de prueba y la complejidad. Solicite una propuesta personalizada; normalmente podemos ofrecer una primera estimación en un día hábil.

Una primera estimación en un día hábil

Programa una reunión para definir el alcance

- External Pentest

Tu perímetro digital es lo primero que los adversarios explorarán, y lo primero en lo que los clientes confían. El Pentest Externo simula ataques realistas en tu perímetro digital. Obtén visibilidad a nivel ejecutivo de los riesgos, valida las defensas y fortalece la continuidad del negocio.

- Vendor Security Assessment

Evalúa y monitoriza la madurez de la seguridad de tus proveedores con la Auditoría de Seguridad del Proveedor de DEFION. Escalable, eficiente y lista para la toma de decisiones ejecutivas.

- Formación en Desarrollo Seguro

La Formación en Desarrollo Seguro de DEFION equipa a los desarrolladores con habilidades de programación segura para prevenir vulnerabilidades desde las primeras etapas del ciclo de vida. Enfoque práctico, basado en estándares y personalizado según tu stack tecnológico.

- Mobile App Security Assessment

Asegura tus aplicaciones iOS, Android o multiplataforma con la Auditoría de Seguridad de Aplicaciones Móviles de DEFION. Rápida, colaborativa, alineada con OWASP MASVS y enfocada a desarrolladores.

- Auditoría de Correo Electrónico

La Auditoría de Correo Electrónico de DEFION evalúa y comprueba el nivel de seguridad del correo electrónico de tu organización. Identifica brechas, valida defensas y recibe mejoras accionables contra ataques de *phishing*, *malware* y suplantación.

- Cloud Security Assessment

Con la Auditoría de Seguridad Cloud de DEFION, la dirección obtiene una visión clara del nivel real de seguridad y resiliencia de sus entornos cloud. Al evaluar configuraciones, controles de acceso y exposición a nuevas amenazas, DEFION identifica vulnerabilidades que pueden afectar a la continuidad del negocio y a la confianza. El servicio se entrega con información priorizada y orientada a la toma de decisiones, lo que permite optimizar las inversiones en seguridad cloud, reforzar el cumplimiento normativo y mantener la confianza en el proceso de transformación digital.

- Code Security Review

Identifica vulnerabilidades, fallos lógicos e implementaciones inseguras en tu código fuente antes de que se conviertan en riesgos. La Revisión de Seguridad de Código de DEFION ofrece un análisis manual experto, informes claros y consejos prácticos de remediación para fortalecer la seguridad de tu aplicación.

- Internal Pentest

Los ciberdelincuentes no necesitan forzar la puerta principal si pueden moverse libremente una vez dentro. Nuestro Pentest Interno ofrece a la dirección una clara visión sobre lo que un intruso podría conseguir una vez dentro de tu entorno — desde acceder a datos sensibles hasta interrumpir las operaciones comerciales.

- Web Application Pentest

Con el Pentest de Aplicaciones Web de DEFION, las organizaciones ganan visibilidad sobre los riesgos ocultos en sus activos digitales. Al identificar vulnerabilidades en las plataformas web antes de que los atacantes puedan explotarlas, DEFION ayuda a proteger datos sensibles, salvaguardar la confianza en la marca y asegurar la continuidad del negocio. Entregando información clara y priorizada, nuestras pruebas transforman hallazgos técnicos complejos en recomendaciones prácticas para los ejecutivos, fomentando decisiones de seguridad más inteligentes y una mayor resiliencia.

- Servicios de Red Teaming

DEFION Red Teaming ofrece simulaciones realistas de ciberataques para evaluar la resiliencia de tu organización y cumplir con los requisitos regulatorios. Pon a prueba tu detección, respuesta e impacto en el negocio más allá de las pruebas de penetración.

- Pentest Wifi

El Pentest Wifi de DEFION evalúa la seguridad de tus redes inalámbricas frente a amenazas del mundo real. Simulaciones de ataque, análisis experto e informes prácticos.

- OT Pentest

Los entornos de Tecnología Operativa (OT) son la columna vertebral de las operaciones críticas, pero también objetivos principales para amenazas cada vez más sofisticadas. Con el Pentest OT de DEFION, la dirección obtiene visibilidad de vulnerabilidades que podrían afectar la producción, la seguridad y la continuidad. Nuestro enfoque descubre riesgos en sistemas industriales, valida la resiliencia frente a amenazas en evolución y ofrece información clara y priorizada para enfocar las inversiones en seguridad donde más importan.

- OT Red Teaming

Los entornos OT impulsan la producción — pero probarlos es inherentemente arriesgado si se hace sin salvaguardas. El OT Red Teaming de DEFION ofrece simulaciones controladas y con prioridad en la seguridad de ataques dirigidos. Los ejecutivos obtienen información sobre tácticas reales de adversarios sin poner en riesgo el tiempo de actividad, el equipo o la seguridad.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos