Evaluación de Ciberseguridad

¿Sabe realmente cuán resistente es su organización, o solo lo cree?

✓ Evaluación independiente según marcos normativos reconocidos (ISO 27001, NIS2, DORA)

✓ Puntuación de madurez medible con un mapa de prioridades concreto

✓ Informe adecuado para la dirección, el consejo y los supervisores

Muchas organizaciones han implementado medidas de seguridad. Pero carecen de una visión integral e independiente de su verdadera madurez en seguridad. El resultado: inversiones sin priorización, brechas de cumplimiento que pasan desapercibidas e incertidumbre ante la dirección y supervisores sobre la verdadera situación de la organización.

Una Evaluación de Ciberseguridad DEFION proporciona esa visión. Objetiva, estructurada y directamente utilizable.

El problema: seguridad sin una visión integral

Las organizaciones invierten en medidas aisladas — un EDR aquí, una actualización de firewall allá, una capacitación de concienciación — pero rara vez ven el conjunto. Sin una visión estructurada surge:

- Inversiones en medidas de bajo impacto mientras los riesgos clave permanecen sin control

- Desconexión entre la realidad de TI y lo que la dirección cree que está gestionado

- Actividades de cumplimiento que cumplen la ley pero no mejoran la seguridad

- Responsabilidades fragmentadas — nadie "posee" integralmente la posición de seguridad

- Falta de base demostrable para auditorías, supervisores o aseguradoras cibernéticas

- Falta de conocimiento sobre cómo se compara su posición con la de sus pares del sector

Una evaluación de ciberseguridad aporta estructura, medición y dirección.

Lo que obtiene con una Evaluación de Ciberseguridad DEFION

Nuestras evaluaciones combinan análisis estratégico con validación técnica:

✔ Nivel de seguridad actual — Análisis de las medidas existentes, gobernanza, procesos y configuración técnica

✔ Identificación de riesgos — Evaluación sistemática de riesgos técnicos y organizativos, priorizados por impacto

✔ Puntuación de madurez — Nivel medible en personas, procesos y tecnología según modelos reconocidos (NIST CSF, ISO 27001, CMMC)

✔ Análisis de brechas de cumplimiento — Evaluación conforme a NIS2, DORA, ISO 27001, CRA o marcos sectoriales específicos

✔ Informe para la dirección — Informe claro para la dirección, consejo de administración y supervisores externos

✔ Mapa de prioridades — Clasificación concreta de mejoras basada en impacto de riesgo y viabilidad

✔ Hoja de ruta de implementación — Fases con responsabilidades, cronogramas y dependencias

No es una lista de verificación genérica. Una evaluación fundamentada y personalizada orientada a la organización.

¿Qué tipos de evaluación ofrece DEFION?

Evaluación de Madurez en Seguridad

Evaluación sistemática de la madurez de su seguridad basada en marcos reconocidos (NIST Cybersecurity Framework, ISO 27001, CMMC). Obtendrá un punto de partida medible y una ruta clara de crecimiento.

Evaluación de Riesgos

Identificación y priorización de sus riesgos técnicos y organizativos. ¿Qué riesgos son críticos para su operación empresarial? ¿Dónde es más alta la probabilidad de incidentes y el impacto más grande?

Evaluación de Cumplimiento

Revisión estructurada conforme a marcos normativos específicos: ISO 27001, NIS2, DORA, Ley de Resiliencia Cibernética de la UE o regulaciones sectoriales. Enfocado en el cumplimiento demostrable, no solo en marcar casillas.

Revisión Técnica de Seguridad

Evaluación de su arquitectura, configuraciones, segmentación de red y medidas técnicas de seguridad. Identifica vulnerabilidades técnicas que las evaluaciones organizativas no detectan.

Modelado de Amenazas

Identificación de rutas de ataque realistas según el tipo de organización, sector y perfil de amenazas. ¿Qué atacantes le amenazan, qué quieren lograr y cómo lo harían?

Evaluación Base de Seguridad OT

Evaluación de su entorno industrial en cuanto a madurez de seguridad — específicamente enfocada en arquitectura OT, segmentación y la convergencia de IT y OT. Relevante para la industria manufacturera, energía, agua y transporte.

Durante la entrevista inicial determinamos juntos qué combinación se ajusta a su objetivo.

Cómo se realiza una evaluación en DEFION

-

Definición del alcance y objetivos

Determinamos juntos el marco normativo, los objetivos y las partes interesadas involucradas — TI, seguridad, cumplimiento, gestión y posibles supervisores externos. -

Análisis de documentación

Evaluamos documentos de políticas existentes, descripciones de arquitectura, registros de riesgos e informes de auditorías anteriores. -

Entrevistas y validación técnica

Entrevistas estructuradas con personas clave, complementadas con controles técnicos para validar la situación real — no solo lo que está en papel. -

Puntuación y priorización

Se determina el nivel de madurez, se priorizan los riesgos y se identifican brechas de cumplimiento. Los hallazgos se vinculan al impacto empresarial. -

Informe y presentación

Recibirá un informe claro — una versión técnica para TI y seguridad, y un resumen ejecutivo para la dirección y supervisores. Presentamos los hallazgos personalmente y respondemos preguntas.

¿Para qué organizaciones es esencial una evaluación?

Una evaluación de ciberseguridad es indispensable para:

- Organizaciones con crecientes requisitos de cumplimiento (NIS2, DORA, ISO 27001, CRA)

- Juntas directivas que asumen responsabilidad personal por la seguridad (NIS2) y necesitan una visión demostrable

- Organizaciones que desean invertir basándose en riesgos en lugar de asignar presupuestos intuitivamente

- Organizaciones que necesitan certeza de auditoría ante supervisores, aseguradoras o clientes

- Después de un incidente: entender cómo ocurrió y qué debe cambiar estructuralmente

- En fusiones, adquisiciones o externalizaciones: validar la gobernanza y la posición de seguridad antes de la toma de decisiones

- Organizaciones que quieren establecer por primera vez un programa de seguridad estructurado

"Si miras dónde estábamos hace diez años, hemos logrado un progreso enorme. La sensación de control es mayor. Hemos establecido procesos y mecanismos de control que nos permiten limitar el impacto de un posible ataque." FuturumShop, cliente de comercio electrónico

"Gracias a DEFION, nos beneficiamos de conocimientos actualizados sobre las amenazas de seguridad contemporáneas y los medios para evitar riesgos. Tenemos tranquilidad sabiendo que contamos con el apoyo total de su equipo las 24 horas del día, los 7 días de la semana."

Jeroen van Stokkum Gerente de TIC

![[object Object]](https://assets.defion.security/api/assets/images/l7GY2Z9ip58BiQ5Bckyaz6f4Kz3KdM-w2000.webp?t=3840)

“El sector y los socios con los que trabajamos mantienen altos estándares de seguridad. Proteger la privacidad de las personas en las imágenes y la sensibilidad de la información que recopilan los drones, como la relativa a objetos en infraestructuras críticas, requiere que nuestra seguridad sea hermética. Con Defion, trabajamos con un socio profesional que puede apoyarnos al nivel adecuado. La colaboración también encaja perfectamente dentro de nuestra estrategia para ofrecer tecnología de drones fiable y segura a clientes europeos.”

Benjamin van der Hilst Cofundador y CEO

“Los nuevos requisitos de NIS2 para sistemas OT están aumentando el enfoque en la seguridad. Con Defion, sabemos que contamos con la experiencia adecuada internamente para mantener nuestros sistemas seguros. La colaboración fue fácil y agradable; los especialistas realmente se sentaron junto a nosotros en lugar de frente a nosotros. Gracias a su apertura y experiencia, estamos trabajando juntos hacia el mismo objetivo: seguridad óptima. Esto nos da la confianza para enfrentar el futuro.”

Alexander OdijkGerente de equipo

“Si miras dónde estábamos hace diez años, hemos hecho un progreso enorme. La sensación de control es mayor. Con Security Assurance y MDR hemos establecido procesos y mecanismos de control que nos permiten limitar el impacto de un posible ataque. La colaboración también sirve como un recordatorio constante para mantener el enfoque en la seguridad y establecer las prioridades correctas en esa área. Nos mantiene alerta y agudos. Además, los especialistas de Defion son altamente técnicos y apasionados por su campo. Eso se refleja claramente en sus servicios.”

Gerco VermeerGerente de Desarrollo

Preguntas frecuentes

¿Cuánto cuesta una evaluación de ciberseguridad?

Esto depende del tamaño de su organización, el marco normativo elegido y la profundidad deseada. Una entrevista inicial es gratuita. Le daremos una primera estimación en un día hábil.

¿Cuánto dura una evaluación?

Desde la entrevista inicial hasta el informe final, típicamente de 4 a 8 semanas, dependiendo del alcance y la disponibilidad de los involucrados.

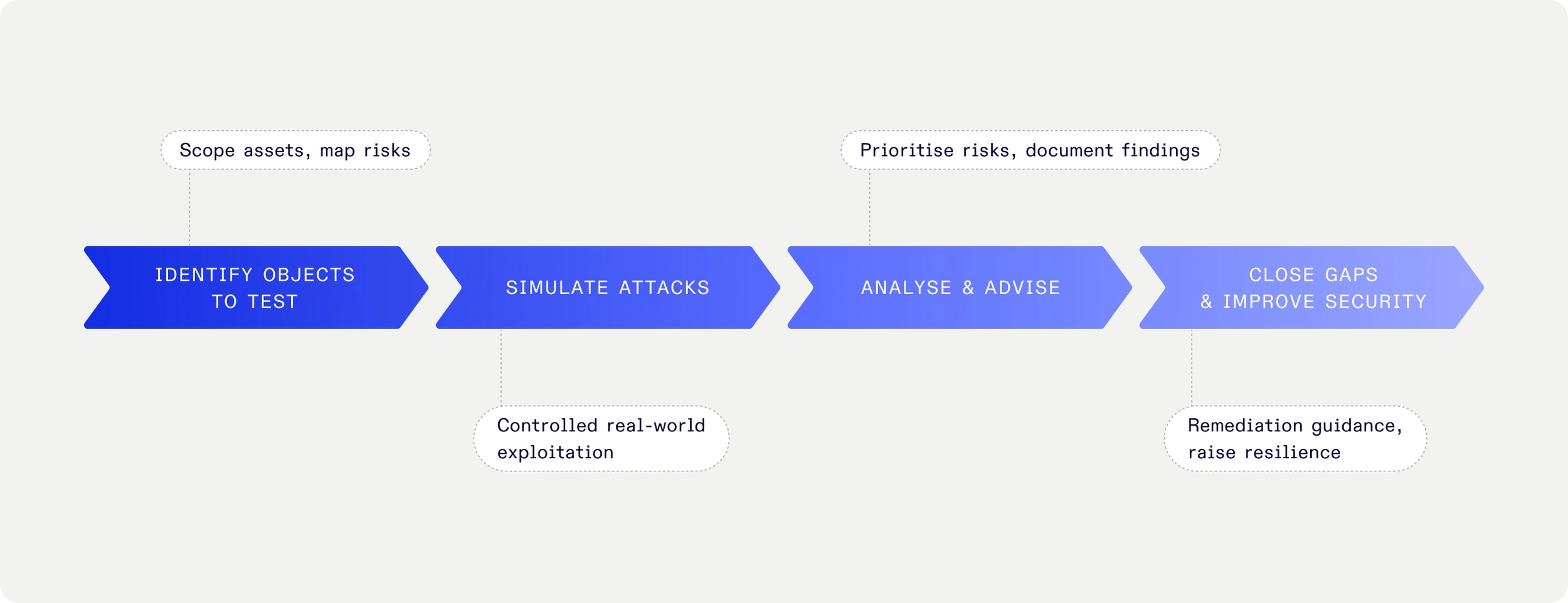

¿En qué se diferencia esto de una prueba de penetración?

Una evaluación es estratégica y orientada a la organización: evaluamos políticas, procesos, gobernanza y configuración técnica. Una prueba de penetración es técnica y exploratoria: intentamos activamente explotar vulnerabilidades. Son complementarias: una evaluación determina prioridades, una prueba de penetración valida si la defensa funciona.

¿Podemos compartir el informe con nuestro auditor o regulador?

Sí, y lo recomendamos. Nuestros informes están elaborados pensando en partes interesadas externas.

¿Qué pasa si ya hemos tenido una auditoría previa?

Tomamos los informes anteriores como insumo y nos enfocamos en lo que ha cambiado desde entonces y en los puntos ciegos que se pasaron por alto anteriormente.

¿DEFION también ofrece acompañamiento en la implementación de recomendaciones?

Sí. Nos complace ayudar con la planificación de prioridades y el acompañamiento en la implementación, incluyendo CISO como Servicio para organizaciones que necesitan liderazgo estructural en seguridad.

¿Por qué DEFION — y no una gran consultora?

Profundidad técnica y asesoramiento estratégico

Las grandes consultoras entregan informes de cumplimiento. DEFION ofrece conocimientos validados técnicamente complementados con asesoramiento estratégico — por especialistas que también realizan pruebas de penetración y responden a incidentes.

Neutralidad respecto a proveedores y sin agenda de ventas

No vendemos productos. Nuestras recomendaciones se basan en sus intereses — no en oportunidades de licencias.

TI y TO

Nuestros evaluadores entienden tanto entornos TI como arquitecturas industriales TO. En sectores donde TI y TO convergen — manufactura, energía, agua, transporte — eso es diferencial.

Nacido de veinte años de trabajo de campo

DEFION surgió de Computest Security e Incide. Nuestros evaluadores también son pentesters y respondedores a incidentes. No solo saben qué es vulnerable en teoría — saben qué hacen los atacantes en la práctica.

¿Listo para una visión objetiva de su verdadera posición de seguridad?

Programe una conversación con uno de nuestros especialistas en evaluación — respondemos en un día hábil

- NIS2 Readiness Assessment

La NIS2 es más que un requisito regulatorio: es una prueba estratégica de la resiliencia de tu organización. El NIS2 Readiness Assessment de DEFION ofrece a los equipos directivos una visión clara de las brechas actuales, las acciones prioritarias y una hoja de ruta hacia el cumplimiento. El resultado: confianza a nivel de junta directiva en que tu organización puede cumplir con las obligaciones, evitar sanciones y fortalecer la confianza con clientes, socios y reguladores.

- Cyber Insurance Advisory Services

DEFION ofrece asesoramiento independiente en ciberseguros, trabajando con Hienfeld, YouSure, Meijers y Schouten Zekerheid, y es un socio de confianza para CHUBB, Beazley y AIG en Respuesta a Incidentes.

- DORA Readiness Assessment

El Reglamento de Resiliencia Operativa Digital de la UE (DORA) redefine la forma en que las instituciones financieras y sus socios deben gestionar los riesgos TIC. Para los responsables, no se trata solo de cumplir con la normativa, sino de garantizar la continuidad operativa bajo un escrutinio regulador estricto. La Evaluación del Nivel de Preparación para la DORA de DEFION proporciona una visión clara de tu nivel de madurez actual, identifica las brechas de cumplimiento y define una estrategia para alcanzar la resiliencia. El resultado: una garantía a nivel de consejo directivo de que tu organización puede enfrentar las interrupciones mientras cumple con las expectativas regulatorias.

- ISO 27001 Readiness Assessment

Obtener la certificación ISO 27001 va más allá de un simple cumplimiento normativo: es un indicador de confianza para clientes, socios y reguladores. La Evaluación del Nivel de Preparación para ISO 27001 de DEFION proporciona a los directivos una visión clara de la situación actual de la organización, identifica las lagunas que deben solucionarse y define un plan estructurado para alcanzar la certificación. Con un análisis a nivel directivo y orientaciones prácticas, los responsables pueden tomar decisiones informadas, reducir riesgos y reforzar la seguridad de la empresa.

- CISO as a Service

Para muchas organizaciones, mantener una estrategia sólida de ciberseguridad es esencial, pero contar con un Director de Seguridad de la Información (CISO) a tiempo completo puede resultar costoso, complejo y poco flexible. Ahí es donde entra en juego el CISO as as Service de DEFION.

- Security Compliance Services

En el entorno regulatorio actual, el cumplimiento es más que un ejercicio de marcar casillas: es una responsabilidad estratégica a nivel de junta directiva. Los Servicios de Cumplimiento de Seguridad de DEFION ayudan a ejecutivos y responsables de riesgos a transformar requisitos complejos en estrategias accionables. Al integrar gobernanza, riesgo y cumplimiento (GRC), las organizaciones no solo aseguran el cumplimiento normativo, sino que también refuerzan su resiliencia, protegen su reputación y facilitan una toma de decisiones más informada.

- Cyber Security Assessment (CSA)

Con la Evaluación de Ciberseguridad (CSA) de DEFION, tu organización obtiene una comprensión estratégica y a nivel ejecutivo de las amenazas a las que se enfrenta y de las vulnerabilidades que son más relevantes. Mediante la evaluación de la exposición a activos críticos y la alineación de los riesgos con el impacto en el negocio, DEFION ofrece percepciones priorizadas y accionables que capacitan al liderazgo para fortalecer la resiliencia, optimizar las inversiones y proteger las operaciones, la reputación y la confianza en un panorama digital cada vez más hostil.

- OT Security Baseline Assessment

Los entornos de Tecnología Operativa (OT) están cada vez más interconectados y, en consecuencia, más expuestos a riesgos cibernéticos. Para las empresas y organizaciones (semi) públicas, comprender y mejorar la postura de seguridad OT es fundamental para garantizar la seguridad, la continuidad operativa y el cumplimiento normativo.

- Cyber Comfort Check

El servicio Cyber Comfort de DEFION ofrece evaluaciones periódicas de madurez en ciberseguridad y asesoramiento especializado para pymes, aseguradoras y corredores de seguros. Visión continua, orientación experta y total tranquilidad.

- Security Awareness Masterclass

La Formación en la Concienciación en Seguridad de DEFION capacitará a los ejecutivos y a los participantes en la toma de decisiones de tu empresa con los conocimientos y estrategias necesarias para fomentar una cultura en la que la seguridad sea preferente. Al vincular las amenazas actuales y el comportamiento humano con la resiliencia organizativa, los líderes adquirirán las herramientas clave para reducir riesgos, fortalecer la confianza e integrar la seguridad en las operaciones diarias de la empresa.

- Cyber Security Executive Services

La ciberseguridad ya no es solo una preocupación de TI, es un riesgo crítico para el negocio que requiere la responsabilidad ejecutiva. Los Servicios Ejecutivos de Ciberseguridad de DEFION brindan a las juntas y líderes de nivel C una orientación personalizada para navegar amenazas complejas, requisitos de cumplimiento y decisiones de inversión. Al combinar visión estratégica con profundidad técnica, ayudamos al liderazgo a integrar la seguridad en la gobernanza corporativa, proteger el valor empresarial e inspirar confianza en los interesados.

- CRA Readiness Assessment

La Ley de Resiliencia Cibernética de la UE (CRA) establece un nuevo estándar para la seguridad y responsabilidad de los productos. Para los directivos, esto significa no solo un riesgo de cumplimiento, sino también una oportunidad de mercado. La Evaluación de Preparación CRA de DEFION ofrece a la dirección una visión clara del estado actual de la seguridad del producto, identifica las lagunas regulatorias y define una hoja de ruta hacia el cumplimiento. El resultado: confianza para cumplir con las obligaciones de la CRA, proteger la reputación de la marca y mantener la competitividad en el mercado europeo.

- Security Assurance

Con la Garantía de Seguridad de DEFION, las organizaciones convierten la ciberseguridad en un motor estratégico de la continuidad del negocio, en lugar de un coste reactivo. A partir de una evaluación inicial y una hoja de ruta personalizada, DEFION aligera la carga operativa, validando de manera continua las defensas, simulando amenazas y guiando las prioridades a través de sesiones ejecutivas trimestrales. Por una cuota mensual fija, obtén claridad, resiliencia y una reducción de riesgos sostenibles a largo plazo, convirtiendo a DEFION en tu socio de confianza para una seguridad duradera.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos