Compromiso del Equipo Rojo

¿Cómo reacciona su organización cuando un verdadero adversario ataca?

✓ Basado en escenarios — alineado con su perfil real de amenazas

✓ Personas, procesos y tecnología probados bajo presión operativa

✓ Equipo Rojo OT disponible para entornos industriales

Una prueba de penetración detecta vulnerabilidades técnicas. Un Compromiso del Equipo Rojo simula un adversario real — con un objetivo concreto, desde la paciencia, creatividad y total libertad para explotar personas, procesos y tecnología. No solo prueba si sus medidas preventivas de seguridad funcionan, sino también si su organización puede realmente detectar, escalar y responder.

Este es un nivel fundamentalmente diferente de prueba de resiliencia.

La diferencia entre una prueba de penetración y un Compromiso del Equipo Rojo

Una prueba de penetración es un análisis técnico de vulnerabilidades dentro de un alcance delimitado. Valioso — pero no responde a la pregunta: "Si un atacante dirigido realmente quiere dañarnos, ¿podemos detenerlo?"

Un Compromiso del Equipo Rojo sí da esa respuesta. Simulamos una Amenaza Persistente Avanzada: un escenario de ataque paciente y dirigido en el que podemos usar todas las tácticas que un adversario real también emplearía.

Lo que DEFION Red Teaming le ofrece concretamente

Nuestros especialistas en Red Team combinan profundidad técnica con realismo operativo:

✔ Escenario ajustado al perfil de amenaza — ¿Qué atacantes amenazan su sector? ¿Qué tácticas utilizan?

✔ Infiltración técnica — Explotación de vulnerabilidades en infraestructura, aplicaciones, nube y OT

✔ Ingeniería social — Spear phishing dirigido, suplantación, llamadas de pretexto a sus empleados

✔ Acceso físico o híbrido — Cuando es apropiado: clonación de credenciales, tailgating, ataques físicos/digitales combinados

✔ Persistencia y movimiento lateral — Nos anclamos y nos movemos por su entorno como un atacante real

✔ Prueba de detección y respuesta — Medimos qué tan rápido y eficazmente responden su SOC, TI y dirección

✔ Sin anuncio previo — Su equipo operativo no sabe cuándo comienza; variamos el tiempo y la táctica

✔ Informe técnico y directivo — Información operativa para su equipo de seguridad más resumen estratégico para la dirección

¿Qué tipo de Red Team se adapta a su organización y necesidades?

Red Teaming no es un servicio único. El tipo depende de su sector, obligaciones legales, madurez organizacional y objetivos de aprendizaje. DEFION realiza todas las variantes mencionadas a continuación.

Compromiso Completo de Red Team

Sin anuncio al equipo operativo. Sin alcance limitado. Sin pistas. Nuestros Red Teamers determinan la táctica, el momento y el vector de ataque — dentro de las reglas acordadas. Desde el reconocimiento inicial y OSINT hasta ingeniería social, infiltración técnica, movimiento lateral y alcance del objetivo. Su SOC no sabe cuándo comienza. Su CISO solo sabe después hasta dónde llegamos.

Adecuado para: organizaciones con un SOC maduro y operativo que desean validar su capacidad de detección bajo condiciones lo más realistas posibles.

Duración: 6–16 semanas dependiendo del alcance.

Compromiso Limitado de Red Team

Simulación de ataque dirigida dentro de un dominio predeterminado — vectores de ataque externos, phishing e ingeniería social, entorno en la nube o una cadena específica de proveedores.

Útil cuando la continuidad operativa no permite libertad total, o cuando desea probar a fondo una superficie de ataque específica sin afectar al resto de la organización.

Adecuado para: organizaciones que quieren abordar un punto ciego específico o que aún no están listas para un compromiso sin restricciones.

Duración: 3–8 semanas.

Compromiso de Purple Team

Ataque y defensa en un solo ejercicio combinado. Nuestros Red Teamers ejecutan técnicas mientras su equipo de seguridad observa en vivo, ajusta reglas de detección y valida procedimientos de respuesta. Cada técnica se traduce directamente en una brecha de detección o una regla SIEM mejorada.

Menos realista que un compromiso sin restricciones de Red Team — pero altamente educativo.

Red Teaming OT

Simulación de ataque enfocada en sistemas industriales, SCADA, ICS y tecnología operativa — sin riesgo para la continuidad de la producción.

La mayoría de los proveedores de Red Team se detienen en el límite de TI. DEFION puede incluir completamente entornos industriales en el alcance, incluyendo escenarios de ataque que aprovechan la convergencia TI/OT: desde la red de oficina hasta el piso de producción, desde acceso remoto hasta lógica de control. Conocemos los actores de amenaza específicos que apuntan a entornos OT y las tácticas que realmente utilizan.

Adecuado para: manufactura, energía, transporte, agua, infraestructura crítica — cualquier organización donde un ataque exitoso a sistemas OT ponga en riesgo la producción, seguridad o continuidad.

Duración: 8–20 semanas dependiendo del alcance y la complejidad OT.

DNB Advanced Red Teaming (ART)

El marco ART de DNB es una metodología de red team basada en inteligencia para organizaciones bajo supervisión de DNB que aún no están listas para el ciclo completo TIBER. ART 2.0 es un paso intermedio estructurado: más intenso que un compromiso estándar de red team, pero con menos gobernanza que TIBER.

Un ejercicio ART sigue una fase fija: preparación, inteligencia de amenazas, ejecución de red team basada en escenarios de ataque guiados por inteligencia, y una fase obligatoria de cierre purple team.

El marco ART también se utiliza fuera del sector financiero — para hospitales e instituciones de salud bajo coordinación Z-CERT (el llamado marco ZORRO) y para otros operadores de infraestructura crítica.

Adecuado para: instituciones financieras y otras organizaciones bajo supervisión DNB que desean construir su programa ofensivo hacia TIBER o TLPT, y sectores de infraestructura crítica que desean una prueba equivalente a ART.

Duración: 11–22 semanas.

TIBER-EU / TIBER-NL

El marco europeo para red teaming ético basado en inteligencia de amenazas para instituciones financieras, coordinado por el BCE y ejecutado en los Países Bajos bajo supervisión DNB. TIBER combina un Proveedor Independiente de Inteligencia de Amenazas (TIP) con un Proveedor de Red Team (RTP) en una prueba controlada de su entorno de producción — incluyendo funciones críticas y proveedores críticos externos.

TIBER-NL fue actualizado en febrero de 2025 para alinearse completamente con los estándares DORA TLPT. Una prueba TIBER completada con éxito puede servir como evidencia TLPT bajo DORA, siempre que se realice conforme a los RTS vigentes.

Adecuado para: bancos, instituciones de pago, fondos de pensiones, aseguradoras y otras instituciones financieras bajo supervisión DNB o AFM.

Duración: 9–14 meses.

TLPT — Artículo 26 de DORA

La Prueba de Penetración Guiada por Amenazas es una obligación legal desde el 17 de enero de 2025 para entidades financieras significativas bajo DORA. Los Estándares Técnicos Regulatorios entran en vigor el 8 de julio de 2025 (UE 2025/1190). Cada tres años se debe realizar un ciclo completo de TLPT — o con mayor frecuencia si lo indica la autoridad competente.

DEFION le acompaña durante todo el proceso TLPT: definición del alcance en coordinación con la autoridad competente, coordinación con el Proveedor de Inteligencia de Amenazas, ejecución de la prueba de red team en sistemas de producción, cierre obligatorio purple team y entrega del informe de prueba conforme a los requisitos RTS.

Adecuado para: instituciones financieras clasificadas como significativas bajo DORA (Artículo 26) — bancos, instituciones de pago, empresas de inversión, aseguradoras.

Duración: 9–14 meses.

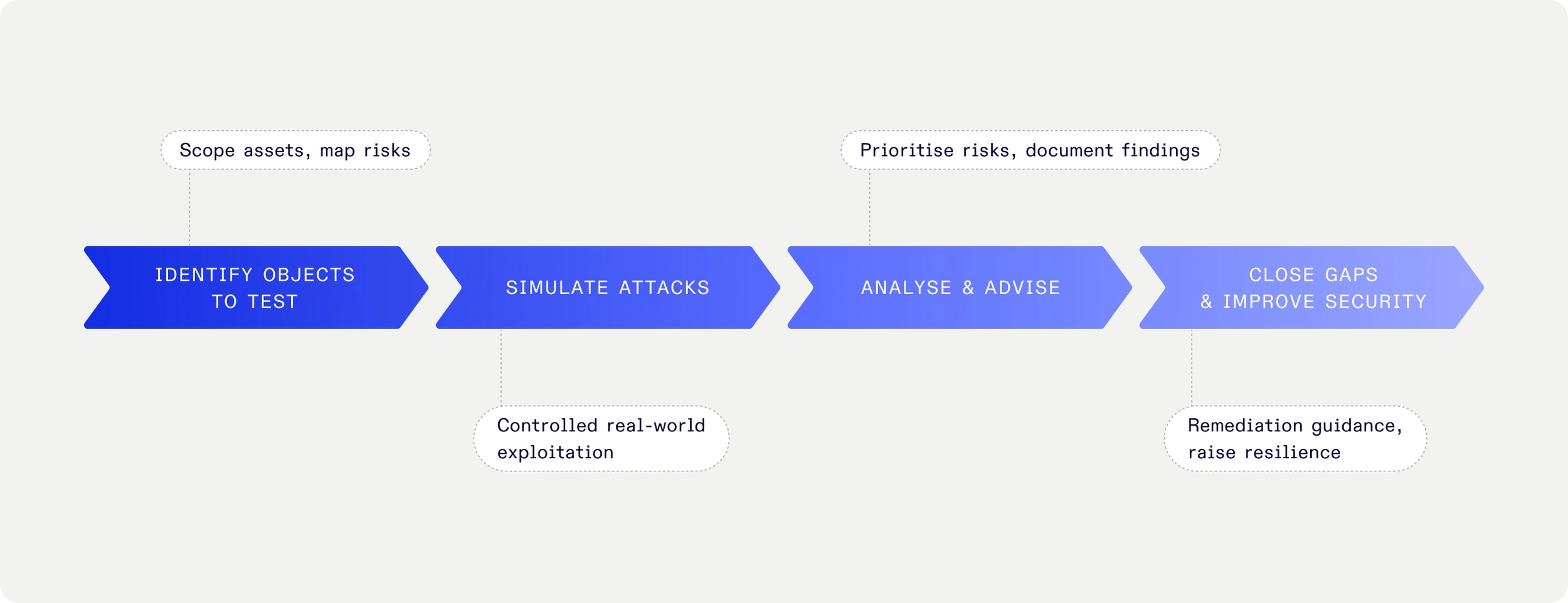

Cómo se desarrolla un compromiso de Red Team

1. Definición de objetivos y alcance

Definimos juntos el escenario, los objetivos ("joyas de la corona"), el alcance, la tolerancia al riesgo y los requisitos legales. ¿Quién debe saberlo? ¿Qué sistemas están fuera de límites?

2. Modelado de amenazas y planificación de ataques

Analizamos su sector, el panorama actual de amenazas y OSINT sobre su organización. Para compromisos basados en inteligencia, la fase de Threat Intelligence proporciona escenarios de ataque específicos basados en su perfil real de amenazas.

3. Ejecución

Nuestro Red Team ejecuta el escenario. Su equipo operativo no sabe cuándo comienza ni qué forma toma. Variamos tácticas y tiempos para maximizar el realismo.

4. Monitoreo y registro

Todas las acciones se registran con una marca de tiempo exacta, para que durante el informe podamos reconstruir exactamente qué se hizo, cuándo se detectó (o no) y cuál fue la respuesta.

5. Informe y plan de mejora

- Informe técnico: ¿Qué técnicas funcionaron? ¿Dónde fue detenido? ¿Qué le faltó a su SOC?

- Cierre del equipo púrpura: Reproducción de técnicas de ataque, mejora en vivo de reglas de detección (obligatorio en ART y TLPT)

- Resumen ejecutivo: Vulnerabilidades estratégicas y recomendaciones para la dirección y el CISO

¿Por qué DEFION?

Experiencia en OT que la mayoría de los proveedores no tienen

La mayoría de los proveedores de Red Team se detienen en el límite de TI. Nosotros incluimos completamente en el alcance los entornos OT, sistemas SCADA y redes industriales, con el conocimiento y la precaución que eso requiere.

Conectados con la detección

Nuestros Red Teamers también conocen el lado de la detección. Saben qué técnicas reconocen las herramientas modernas de EDR y SOC — y cuáles no. Eso hace que los hallazgos sean más accionables.

20 años de trabajo de campo como base

DEFION realiza tanto operaciones de red team como respuesta a incidentes. Nuestros atacantes también saben lo que realmente sucede cuando un atacante real está en su entorno — y cuál es el daño si no se detecta.

Un socio para todo el espectro

Después de un compromiso de Red Team, puede acudir a DEFION para pentesting, MDR, DFIR y asesoramiento estratégico. Sin transferencia a otro proveedor.

¿Para qué organizaciones es adecuado el Red Teaming?

- Organizaciones con un SOC existente y operativo que desean validar la capacidad de detección

- Sectores con un nivel de amenaza elevado: infraestructura crítica, financiero, gobierno, manufactura, OT

- Organizaciones que están legalmente obligadas a realizar una prueba ofensiva (TIBER, DORA TLPT, ART)

- Organizaciones cuya continuidad y reputación dependen de la resiliencia digital

- Entornos OT donde un ataque a sistemas industriales pone en peligro la producción o la seguridad

"Quedamos impresionados con la apertura y experiencia de DEFION. La colaboración se siente como a nuestro lado, no en contra — enfocada en el mismo objetivo." Cliente NIS2 y entorno OT

"Gracias a DEFION, nos beneficiamos de conocimientos actualizados sobre las amenazas de seguridad contemporáneas y los medios para evitar riesgos. Tenemos tranquilidad sabiendo que contamos con el apoyo total de su equipo las 24 horas del día, los 7 días de la semana."

Jeroen van Stokkum Gerente de TIC

![[object Object]](https://assets.defion.security/api/assets/images/l7GY2Z9ip58BiQ5Bckyaz6f4Kz3KdM-w2000.webp?t=3840)

“El sector y los socios con los que trabajamos mantienen altos estándares de seguridad. Proteger la privacidad de las personas en las imágenes y la sensibilidad de la información que recopilan los drones, como la relativa a objetos en infraestructuras críticas, requiere que nuestra seguridad sea hermética. Con Defion, trabajamos con un socio profesional que puede apoyarnos al nivel adecuado. La colaboración también encaja perfectamente dentro de nuestra estrategia para ofrecer tecnología de drones fiable y segura a clientes europeos.”

Benjamin van der Hilst Cofundador y CEO

“Los nuevos requisitos de NIS2 para sistemas OT están aumentando el enfoque en la seguridad. Con Defion, sabemos que contamos con la experiencia adecuada internamente para mantener nuestros sistemas seguros. La colaboración fue fácil y agradable; los especialistas realmente se sentaron junto a nosotros en lugar de frente a nosotros. Gracias a su apertura y experiencia, estamos trabajando juntos hacia el mismo objetivo: seguridad óptima. Esto nos da la confianza para enfrentar el futuro.”

Alexander OdijkGerente de equipo

“Si miras dónde estábamos hace diez años, hemos hecho un progreso enorme. La sensación de control es mayor. Con Security Assurance y MDR hemos establecido procesos y mecanismos de control que nos permiten limitar el impacto de un posible ataque. La colaboración también sirve como un recordatorio constante para mantener el enfoque en la seguridad y establecer las prioridades correctas en esa área. Nos mantiene alerta y agudos. Además, los especialistas de Defion son altamente técnicos y apasionados por su campo. Eso se refleja claramente en sus servicios.”

Gerco VermeerGerente de Desarrollo

Preguntas frecuentes

¿Cuál es la diferencia entre ART, TIBER y TLPT?

TIBER-NL es el marco más completo: una prueba supervisada por DNB para instituciones financieras con un Proveedor de Inteligencia de Amenazas independiente. TLPT es la obligación de DORA (Art. 26) que utiliza TIBER como estándar de ejecución. ART es una variante más ligera y modular de DNB para organizaciones que aún no están listas para el ciclo completo de TIBER, también aplicable fuera del sector financiero, como en el sector sanitario (marco ZORRO, guiado por Z-CERT).

¿Debemos advertir a nuestro equipo operativo?

No, y preferiblemente no. Una conciencia general ("en algún momento habrá una prueba") es aceptable. El momento o la forma no; eso socava el escenario. La gerencia y el departamento legal están informados. Su SOC y equipo operativo no.

¿Puede el Red Teaming poner en peligro nuestro entorno de producción?

Siempre discutimos de antemano los riesgos específicos y las condiciones. Para entornos OT trabajamos con protocolos de seguridad explícitos y rutas de escalada. La seguridad y la continuidad de la producción son prioritarias.

¿Cuánto dura un compromiso de Red Team?

Desde 3 semanas (limitado) hasta 14 meses (TIBER/TLPT). Vea la tabla comparativa. Durante la entrevista inicial proporcionamos una estimación concreta basada en su alcance.

¿Qué pasa si nuestro equipo detecta a los Red Teamers?

Ese es el mejor escenario. Entonces aumentamos la complejidad e intentamos otros vectores de ataque. La detección es el objetivo y el primer paso hacia una verdadera resiliencia.

¿Cuánto cuesta un compromiso de Red Team?

Esto varía mucho según el alcance, la duración y el modelo elegido. Una conversación sobre el alcance es gratuita. Proporcionamos una indicación concreta en un día hábil.

¿Listo para una verdadera prueba de resiliencia?

Programe una conversación sobre el alcance con un especialista en Red Team — respondemos en un día hábil

- External Pentest

Tu perímetro digital es lo primero que los adversarios explorarán, y lo primero en lo que los clientes confían. El Pentest Externo simula ataques realistas en tu perímetro digital. Obtén visibilidad a nivel ejecutivo de los riesgos, valida las defensas y fortalece la continuidad del negocio.

- Vendor Security Assessment

Evalúa y monitoriza la madurez de la seguridad de tus proveedores con la Auditoría de Seguridad del Proveedor de DEFION. Escalable, eficiente y lista para la toma de decisiones ejecutivas.

- Formación en Desarrollo Seguro

La Formación en Desarrollo Seguro de DEFION equipa a los desarrolladores con habilidades de programación segura para prevenir vulnerabilidades desde las primeras etapas del ciclo de vida. Enfoque práctico, basado en estándares y personalizado según tu stack tecnológico.

- Mobile App Security Assessment

Asegura tus aplicaciones iOS, Android o multiplataforma con la Auditoría de Seguridad de Aplicaciones Móviles de DEFION. Rápida, colaborativa, alineada con OWASP MASVS y enfocada a desarrolladores.

- Auditoría de Correo Electrónico

La Auditoría de Correo Electrónico de DEFION evalúa y comprueba el nivel de seguridad del correo electrónico de tu organización. Identifica brechas, valida defensas y recibe mejoras accionables contra ataques de *phishing*, *malware* y suplantación.

- Cloud Security Assessment

Con la Auditoría de Seguridad Cloud de DEFION, la dirección obtiene una visión clara del nivel real de seguridad y resiliencia de sus entornos cloud. Al evaluar configuraciones, controles de acceso y exposición a nuevas amenazas, DEFION identifica vulnerabilidades que pueden afectar a la continuidad del negocio y a la confianza. El servicio se entrega con información priorizada y orientada a la toma de decisiones, lo que permite optimizar las inversiones en seguridad cloud, reforzar el cumplimiento normativo y mantener la confianza en el proceso de transformación digital.

- Code Security Review

Identifica vulnerabilidades, fallos lógicos e implementaciones inseguras en tu código fuente antes de que se conviertan en riesgos. La Revisión de Seguridad de Código de DEFION ofrece un análisis manual experto, informes claros y consejos prácticos de remediación para fortalecer la seguridad de tu aplicación.

- Internal Pentest

Los ciberdelincuentes no necesitan forzar la puerta principal si pueden moverse libremente una vez dentro. Nuestro Pentest Interno ofrece a la dirección una clara visión sobre lo que un intruso podría conseguir una vez dentro de tu entorno — desde acceder a datos sensibles hasta interrumpir las operaciones comerciales.

- Web Application Pentest

Con el Pentest de Aplicaciones Web de DEFION, las organizaciones ganan visibilidad sobre los riesgos ocultos en sus activos digitales. Al identificar vulnerabilidades en las plataformas web antes de que los atacantes puedan explotarlas, DEFION ayuda a proteger datos sensibles, salvaguardar la confianza en la marca y asegurar la continuidad del negocio. Entregando información clara y priorizada, nuestras pruebas transforman hallazgos técnicos complejos en recomendaciones prácticas para los ejecutivos, fomentando decisiones de seguridad más inteligentes y una mayor resiliencia.

- Servicios de Red Teaming

DEFION Red Teaming ofrece simulaciones realistas de ciberataques para evaluar la resiliencia de tu organización y cumplir con los requisitos regulatorios. Pon a prueba tu detección, respuesta e impacto en el negocio más allá de las pruebas de penetración.

- Pentest Wifi

El Pentest Wifi de DEFION evalúa la seguridad de tus redes inalámbricas frente a amenazas del mundo real. Simulaciones de ataque, análisis experto e informes prácticos.

- OT Pentest

Los entornos de Tecnología Operativa (OT) son la columna vertebral de las operaciones críticas, pero también objetivos principales para amenazas cada vez más sofisticadas. Con el Pentest OT de DEFION, la dirección obtiene visibilidad de vulnerabilidades que podrían afectar la producción, la seguridad y la continuidad. Nuestro enfoque descubre riesgos en sistemas industriales, valida la resiliencia frente a amenazas en evolución y ofrece información clara y priorizada para enfocar las inversiones en seguridad donde más importan.

- OT Red Teaming

Los entornos OT impulsan la producción — pero probarlos es inherentemente arriesgado si se hace sin salvaguardas. El OT Red Teaming de DEFION ofrece simulaciones controladas y con prioridad en la seguridad de ataques dirigidos. Los ejecutivos obtienen información sobre tácticas reales de adversarios sin poner en riesgo el tiempo de actividad, el equipo o la seguridad.

Convierte la monitorización 24/7 en una verdadera capacidad de respuesta

Habla con nuestro equipo y descubre cómo una respuesta rápida y dirigida por expertos transforma tu postura de seguridad.

ContáctanosContáctanos