Pentest OT

Els entorns de Tecnologia Operativa (OT) són l'eix central de les operacions crítiques, però també objectius principals per a amenaces cada cop més sofisticades. Amb el Pentest OT de DEFION, la direcció obté visibilitat de vulnerabilitats que podrien afectar la producció, la seguretat i la continuïtat. El nostre enfocament descobreix riscos en sistemes industrials, valida la resiliència davant amenaces en evolució i ofereix informació clara i prioritzada per enfocar les inversions en seguretat on més importen.

Pentest en Tecnologia Operativa

La Tecnologia Operativa és al cor del teu negoci, però mai no va ser dissenyada per resistir les amenaces cibernètiques canviants d'avui. A mesura que els Sistemes de Control Industrial es connecten a xarxes IT, aplicacions al núvol i proveïdors, els riscos augmenten. Les proves de seguretat dirigides ajuden a descobrir vulnerabilitats, enfortir la teva defensa i protegir les teves operacions conforme a NIS2 i IEC-62443, de manera no disruptiva.

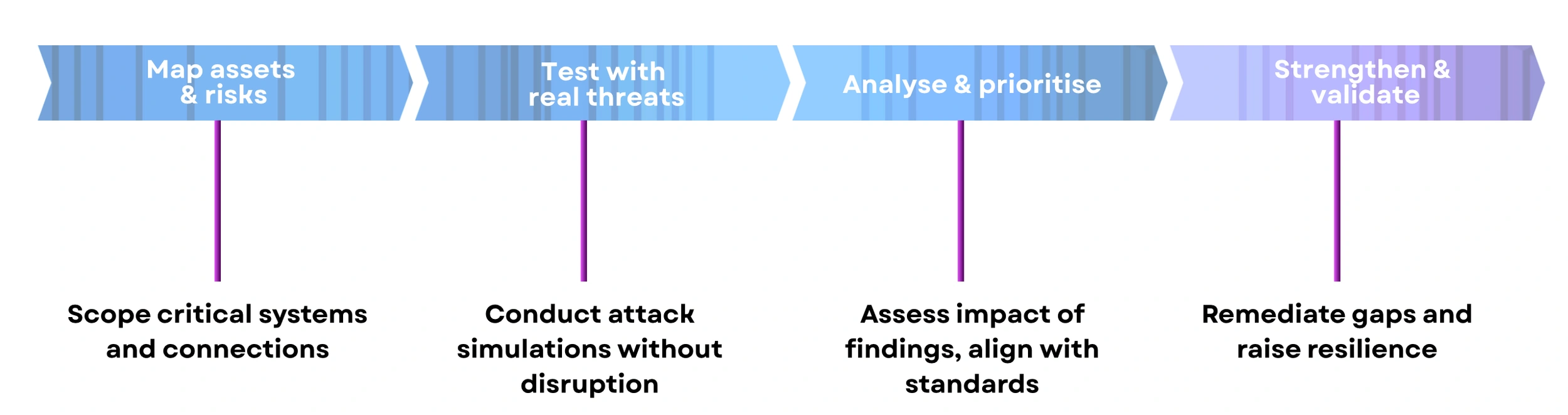

Procés

El procés del Pentest OT ofereix visibilitat completa del teu entorn de tecnologia operativa i com resisteix les amenaces del món real. Des del mapeig d'actius i la simulació d'atacs fins a la priorització de riscos i la validació de millores, per construir una resiliència duradora sense interrompre les operacions.

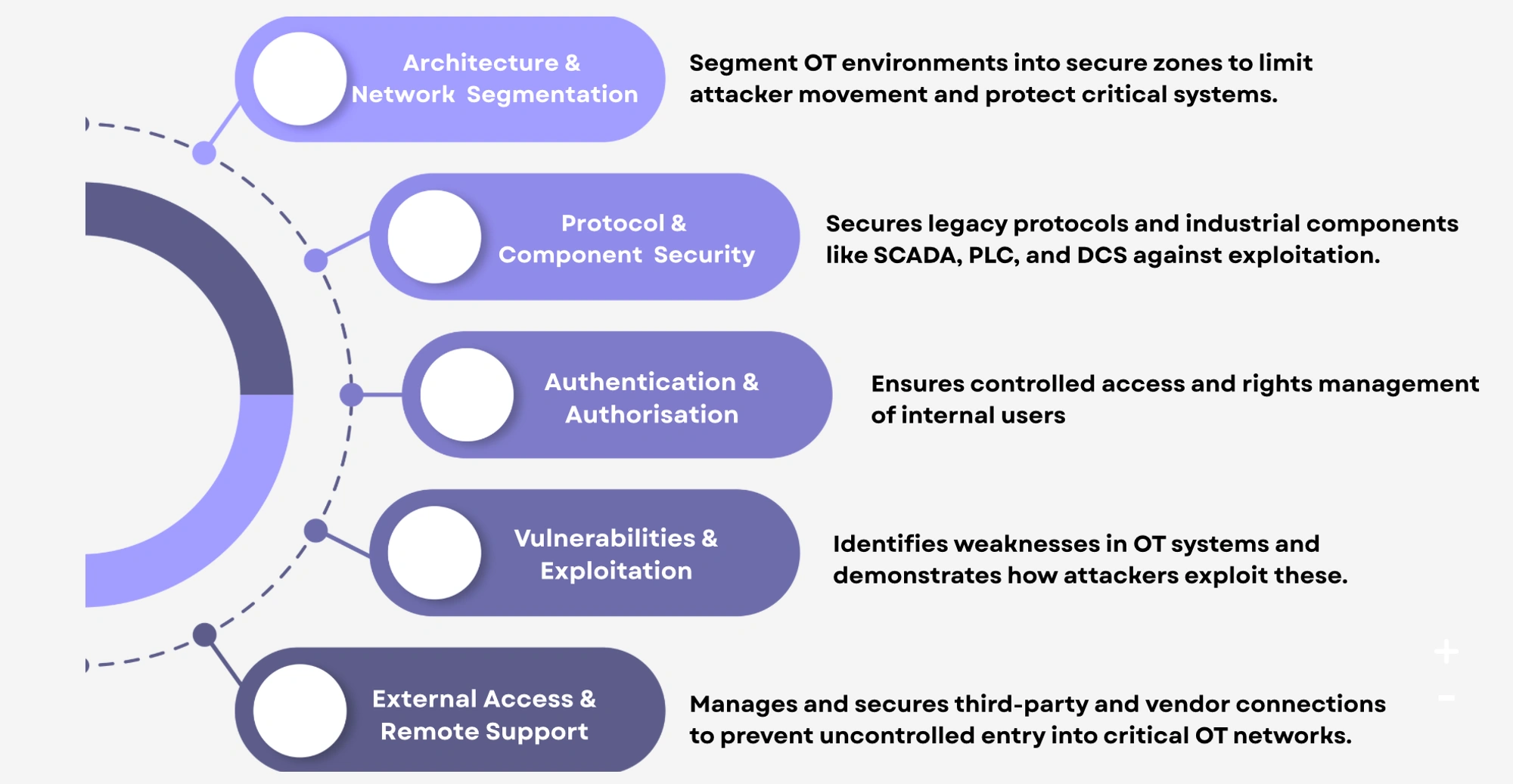

Els nostres Serveis de Pentest OT inclouen

El nostre servei de proves de seguretat OT examina cada capa del teu entorn industrial per descobrir bretxes reals de seguretat. Això inclou segmentació de xarxa i seguretat de protocols, accés d'usuaris, vulnerabilitats i connexions externes. Mostrant exactament on cal enfortir les defenses per mantenir les operacions segures.

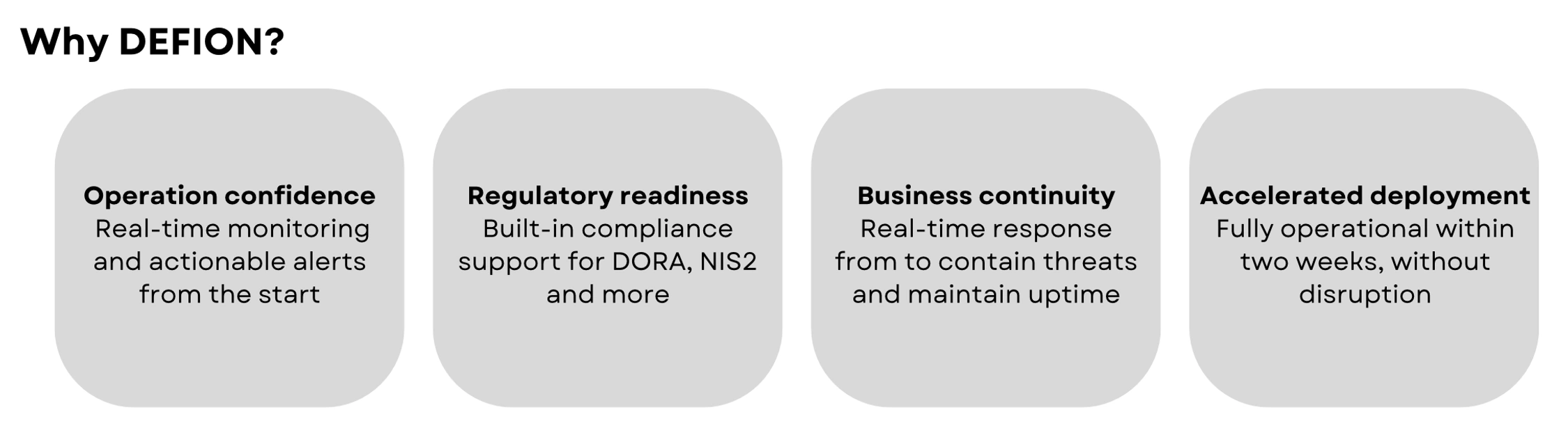

Oferim 4 tipus de Serveis de Seguretat OT

Els nostres quatre tests complementaris de seguretat OT per adaptar-se a diferents necessitats i nivells de maduresa. Des d'una avaluació bàsica i pentest específics fins a simulacions realistes de red team i monitoratge continu, cada servei enforteix la resiliència i protegeix les operacions crítiques.

Què és la Seguretat de Tecnologia Operativa?

La seguretat de tecnologia operativa (OT) és una disciplina especialitzada dedicada a protegir els sistemes industrials que gestionen processos i infraestructures crítiques. Se centra en entorns com SCADA, PLC, DCS, RTU i plataformes IED que controlen la manufactura, energia, serveis públics i transport. A diferència de les xarxes IT, aquests sistemes sovint depenen de protocols obsolets i no poden tolerar interrupcions, fet que els fa especialment vulnerables a les amenaces cibernètiques modernes. La Seguretat OT aborda aquesta realitat mitjançant la segmentació de xarxes, control d'accés, monitoratge de protocols i marcs de governança com IEC 62443. A més, el monitoratge continu, les proves de penetració dirigides i el red teaming asseguren que es descobreixin les debilitats abans que els atacants puguin explotar-les. Cada compromís s'adapta a l'entorn operatiu, combinant mètodes d'avaluació no intrusius amb una profunda experiència tècnica per salvaguardar la continuïtat i seguretat sense interrompre la producció. Els informes proporcionen fulls de ruta clars per enfortir la resiliència i complir amb les obligacions regulatòries com la Llei de Resiliència Cibernètica.

Els principals avantatges inclouen:

- Protecció de processos vitals on la interrupció no és una opció

- Informació accionable alineada amb estàndards industrials i marcs regulatoris

En combinar l'experiència industrial amb pràctiques comprovades de ciberseguretat, la Seguretat OT ofereix a les organitzacions un camí clar i pràctic per reduir riscos, garantir la seguretat i mantenir la continuïtat del negoci davant d'amenaces cibernètiques en evolució.

Per què és essencial la seguretat OT en la ciberseguretat moderna?

Els entorns OT moderns són l'eix vertebrador d'indústries com l'energia, el transport i la manufactura. No obstant això, s'enfronten a riscos creixents a causa de la integració amb TI, l'accés remot i tecnologies obsoletes. Les eines tradicionals de seguretat TI no poden protegir aquests sistemes, ja que no consideren els protocols heretats, les limitacions operatives i les arquitectures industrials complexes. Sense proves i monitoratge específics d'OT, les vulnerabilitats romanen ocultes fins que causen interrupcions operatives o danys físics. La seguretat OT proporciona evidència concreta de com les teves defenses industrials resisteixen amenaces del món real. Exposa el veritable impacte de les debilitats i ofereix una fulla de ruta clara i prioritzada per reduir riscos, protegir la seguretat i garantir operacions ininterrompudes.

- Protegeix processos crítics on el temps d'inactivitat és inacceptable

- Va més enllà de les eines TI per abordar protocols i sistemes heretats

- Identifica punts cecs en les connexions IT–OT i l'accés remot de proveïdors

- Demostra resiliència sota condicions d'atac industrial realistes però no disruptives

- Prioritza riscos segons l'impacte real en la seguretat i continuïtat

- Proporciona orientació clara i pràctica per enfortir les defenses

Assegurar els entorns OT presenta desafiaments únics que difereixen significativament de la seguretat tradicional de IT. Aquests entorns solen ser complexos, obsolets i no poden tolerar temps d'inactivitat. Les opcions de parcheig són limitades i sovint manca visibilitat en l'arquitectura de la xarxa o l'accés remot.

Els desafiaments comuns inclouen:

-

No tolerància al temps d'inactivitat: Els entorns industrials comunament no poden experimentar cap interrupció. Això dificulta l'aplicació de pegats, actualitzacions o altres mesures crítiques de seguretat.

-

Sistemes heretats i protocols obsolets: Molts entorns OT funcionen amb tecnologia que mai no va ser dissenyada pensant en la seguretat moderna. El parcheig és limitat o impossible, deixant vulnerabilitats ben conegudes sense abordar.

-

Connexions no controlades entre IT i OT: Les connexions entre els dominis d'IT i OT sovint estan mal documentades o insuficientment assegurades. Aquests punts cecs creen oportunitats perquè els atacants es desplacin lateralment a través d'IT i, en última instància, de les xarxes OT.

-

Accés remot i de tercers propens a riscos: Els proveïdors externs i els equips de manteniment freqüentment tenen accés directe a sistemes crítics. Això amplia la superfície d'atac i complica la governança i la responsabilitat.

-

Manca de proves segures i realistes: Els operadors sovint temen provar les seves defenses sota condicions d'atac reals a causa del risc d'interrupció del negoci. Com a resultat, segueix sent incert si els sistemes poden resistir les amenaces actuals.

Converteix la vigilància 24/7 en una veritable capacitat de resposta

Parla amb el nostre equip i descobreix com una resposta ràpida i dirigida per experts canvia la teva equació de seguretat.

Contacta amb nosaltresContacta amb nosaltres